Gli attacchi backdoor sono una delle forme più pericolose e subdole di minacce informatiche. Una backdoor è un metodo nascosto per accedere a un sistema informatico, un’applicazione o una rete, bypassando i normali controlli di autenticazione e sicurezza. A differenza dei tipici attacchi informatici che cercano di infiltrarsi apertamente, gli attacchi backdoor creano silenziosamente un “ingresso segreto” che consente agli aggressori di tornare quando vogliono, spesso senza essere scoperti.

Le backdoor possono essere intenzionalmente installate dagli aggressori dopo una compromissione iniziale, oppure possono essere causate da una progettazione del sistema inadeguata, configurazioni non sicure o punti di accesso degli sviluppatori rimasti inutilizzati e mai rimossi. Una volta creata una backdoor, gli aggressori possono mantenere il controllo a lungo termine, rubare dati sensibili o lanciare ulteriori attacchi in qualsiasi momento.

Cosa differenzia gli attacchi backdoor dalle altre minacce informatiche

La maggior parte dei malware è progettata per ottenere risultati rapidi, come il furto di credenziali, la crittografia di file o la rapida diffusione. Gli attacchi backdoor, invece, si concentrano sulla persistenza. L’obiettivo non è un danno immediato, ma un accesso continuativo.

Con una backdoor in atto, gli aggressori possono monitorare i sistemi in modo silenzioso, estrarre dati nel tempo, installare malware aggiuntivo o spostarsi lateralmente attraverso le reti. Questo rende gli attacchi backdoor particolarmente comuni nelle minacce persistenti avanzate (APT), nello spionaggio aziendale e nelle campagne informatiche a lungo termine.

Come funzionano gli attacchi backdoor

Sebbene le tecniche varino, la maggior parte degli attacchi backdoor segue un ciclo di vita simile.

In primo luogo, gli aggressori ottengono l’accesso iniziale a un sistema. Questo spesso avviene tramite e-mail di phishing , download dannosi, credenziali rubate, vulnerabilità software non corrette o server configurati in modo errato.

Una volta all’interno, l’aggressore installa una backdoor. Potrebbe trattarsi di un malware come uno strumento di accesso remoto, uno script nascosto su un server, un’estensione dannosa del browser o persino un account utente segreto con privilegi elevati.

Poi c’è la persistenza. Le backdoor sono progettate per sopravvivere a riavvii, aggiornamenti e semplici operazioni di pulizia. Gli aggressori possono configurare script di avvio, attività pianificate, voci di registro o autorizzazioni cloud per garantire l’accesso continuo.

Successivamente, la backdoor comunica con il sistema di comando e controllo dell’aggressore. Attraverso questo canale, gli aggressori possono inviare comandi, recuperare dati rubati o implementare strumenti aggiuntivi.

Infine, gli aggressori utilizzano la backdoor per azioni successive, come il furto di dati, la raccolta di credenziali, lo spostamento laterale o il lancio di ransomware in una fase successiva.

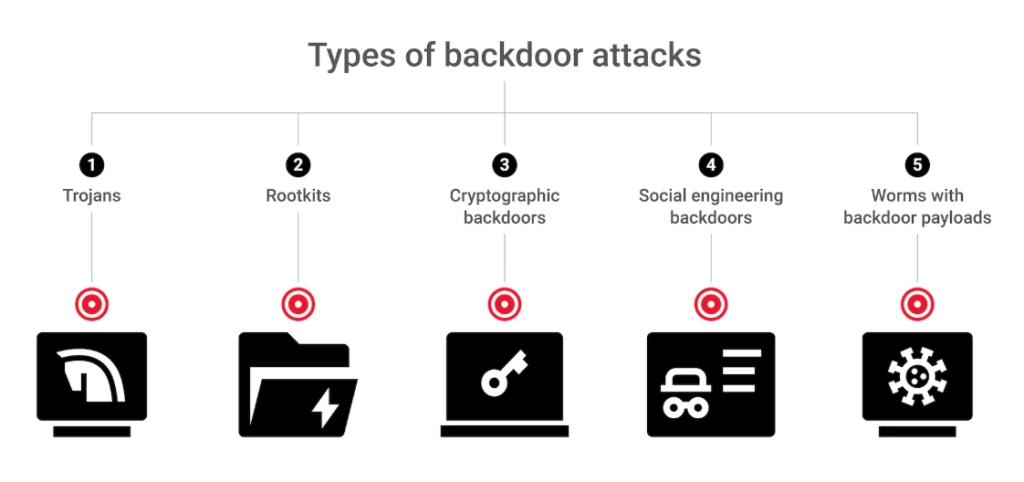

Tipi comuni di attacchi backdoor

Gli attacchi backdoor possono manifestarsi in diverse forme, a seconda del sistema preso di mira.

I Trojan di Accesso Remoto (RAT) sono tra i tipi più comuni. Questi programmi dannosi consentono agli aggressori di ottenere il controllo remoto di un dispositivo infetto, consentendo loro di visualizzare file, registrare le sequenze di tasti premuti, attivare webcam o eseguire comandi.

Web shell e backdoor applicative vengono spesso utilizzate contro i server. Si tratta di piccoli script nascosti all’interno di applicazioni web che consentono agli aggressori di eseguire comandi tramite un browser.

Le backdoor basate sulle credenziali utilizzano password hardcoded, account amministratore nascosti o chiavi di accesso non documentate che aggirano i meccanismi di accesso standard. Sono particolarmente pericolose perché non sembrano malware .

Le backdoor nella supply chain si verificano quando gli aggressori compromettono aggiornamenti software, librerie o pipeline di sviluppo, inserendo codice dannoso che raggiunge gli utenti tramite software attendibili.

Rootkit e backdoor firmware operano a un livello di sistema più profondo, nascondendosi modificando i componenti principali del sistema operativo o il firmware del dispositivo. Sono difficili da rilevare e rimuovere.

Le backdoor cloud si presentano negli ambienti cloud come chiavi di accesso dannose, identità con autorizzazioni eccessive, token CI/CD compromessi o modifiche di configurazione nascoste.

Segnali di allarme di un attacco backdoor

Gli attacchi backdoor sono progettati per rimanere nascosti, ma ci sono segnali che potrebbero indicare una compromissione:

- Tentativi di accesso inaspettati o account amministratore appena creati

- Processi sconosciuti in esecuzione all’avvio

- Attività o servizi programmati sospetti

- Traffico di rete in uscita insolito verso posizioni sconosciute

- Strumenti di sicurezza disabilitati o registri mancanti

- Problemi di prestazioni o comportamento del sistema inspiegabili

Poiché le backdoor imitano la normale attività del sistema, per rilevarle spesso è necessario monitorare degli schemi anziché basarsi su un singolo avviso.

Come proteggersi dagli attacchi backdoor

Per prevenire gli attacchi backdoor è necessario un approccio di sicurezza a più livelli, anziché una soluzione unica.

Mantenere i sistemi aggiornati e aggiornati con le patch è fondamentale, poiché molte backdoor vengono installate sfruttando vulnerabilità note. Anche la riduzione dei servizi esposti e la disattivazione delle funzionalità inutilizzate riducono il rischio.

L’autenticazione forte gioca un ruolo fondamentale. L’utilizzo dell’autenticazione a più fattori rende le credenziali rubate molto meno utili agli aggressori.

L’applicazione del principio del privilegio minimo limita le azioni che gli aggressori possono compiere se ottengono l’accesso. Solo gli utenti fidati dovrebbero essere autorizzati a installare software, creare account o generare chiavi di accesso.

Gli strumenti di protezione degli endpoint e di controllo delle applicazioni possono aiutare a rilevare comportamenti insoliti e a bloccare l’esecuzione di programmi sconosciuti.

La segmentazione della rete e il monitoraggio del traffico in uscita aiutano a impedire che le backdoor comunichino con i server controllati dagli aggressori.

Proteggere la supply chain del software è sempre più importante. Le organizzazioni devono monitorare le dipendenze, verificare gli aggiornamenti e verificare le modifiche nei componenti software critici.

Infine, la registrazione continua, il monitoraggio e la ricerca delle minacce consentono ai team di sicurezza di individuare comportamenti insoliti prima che si verifichino danni gravi.

Domande frequenti

Un attacco backdoor si verifica quando qualcuno crea o utilizza segretamente un modo nascosto per accedere a un sistema senza i normali controlli di accesso.

No. Alcuni vengono creati per la manutenzione o il debug, ma diventano pericolosi se non protetti o scoperti dagli aggressori.

Gli strumenti di accesso remoto e le web shell sono tra i più comuni perché sono facili da installare e difficili da rilevare.

A volte, ma molte backdoor eludono il rilevamento basato sulle firme. Gli strumenti di monitoraggio comportamentale e di rilevamento degli endpoint sono più efficaci.

Tra i segnali rientrano accessi insoliti, programmi di avvio sconosciuti, traffico di rete sospetto o controlli di sicurezza disattivati.

Disconnettere i sistemi interessati, modificare tutte le credenziali, rimuovere i meccanismi di persistenza, correggere le vulnerabilità ed eseguire una revisione completa della sicurezza.