Wyobraź sobie złodzieja, który próbuje wszystkich możliwych kluczy, aż w końcu udaje mu się otworzyć zamek. Tak właśnie działa atak brute force, czyli metoda prób i błędów, którą hakerzy wykorzystują do odgadywania danych logowania, kluczy szyfrujących lub tajnych kodów, aż do momentu, gdy trafią na właściwy.

Choć koncepcja jest prosta, to po zautomatyzowaniu za pomocą botów i rozproszonych sieci metoda siłowa staje się potężną bronią.

Czym jest atak brute force?

atak brute force to zagrożenie cyberbezpieczeństwa, w którym atakujący systematycznie próbuje każdej kombinacji znaków, aż znajdzie prawidłowe hasło dostępu do konta, systemu lub zaszyfrowanych danych.

W odróżnieniu od bardziej wyrafinowanych ataków, atak brute force nie wykorzystuje luk w zabezpieczeniach, lecz wymaga powtarzalności i mocy obliczeniowej, aby odnieść sukces.

Jak działają ataki siłowe?

Oto szczegółowy opis krok po kroku:

1. Wybór celu

Atakujący wybiera punkt wejścia do systemu:

- Portal logowania VPN

- Zdalny dostęp SSH lub RDP

- Logowanie do aplikacji internetowej

- Konto e-mail lub w chmurze

2. Lista poświadczeń lub lista słów

Używają albo:

- Lista słów (popularne hasła, takie jak „123456” lub „password”)

- Słownik domysłów

- Przypuszczenia generowane przez sztuczną inteligencję na podstawie znanych wzorców

3. Narzędzia automatyczne

Korzystając ze zautomatyzowanych narzędzi, boty wielokrotnie wysyłają próby logowania, aż trafią na właściwą kombinację nazwy użytkownika i hasła.

4. Eksploatacja

Po osiągnięciu sukcesu atakujący uzyskuje nieautoryzowany dostęp, często nie zostając od razu wykryty.

Ta metoda ataku jest skuteczna, ponieważ jest skalowalna: przy wystarczającej mocy obliczeniowej i czasie możliwe jest złamanie większości słabych lub przewidywalnych haseł.

Najnowsze najważniejsze informacje o atakach brute force

Ataki siłowe nie są jedynie teorią. Są powszechne, a ich celem jest wszystko, od sieci VPN po serwery Linux.

W ramach ogólnoświatowej kampanii siłowej wykorzystano codziennie blisko 2,8 miliona adresów IP w celu odgadnięcia danych uwierzytelniających na urządzeniach VPN i zaporach sieciowych od takich dostawców, jak Palo Alto Networks, Ivanti i SonicWall.

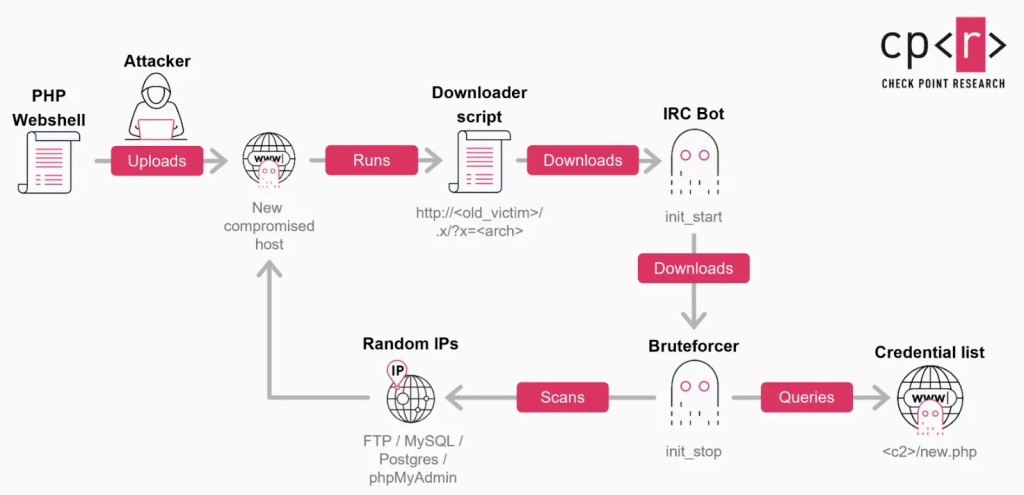

Botnet GoBruteforcer agresywnie atakuje ponad 50 000 serwerów Linux, łamiąc słabe hasła w usługach takich jak FTP i phpMyAdmin.

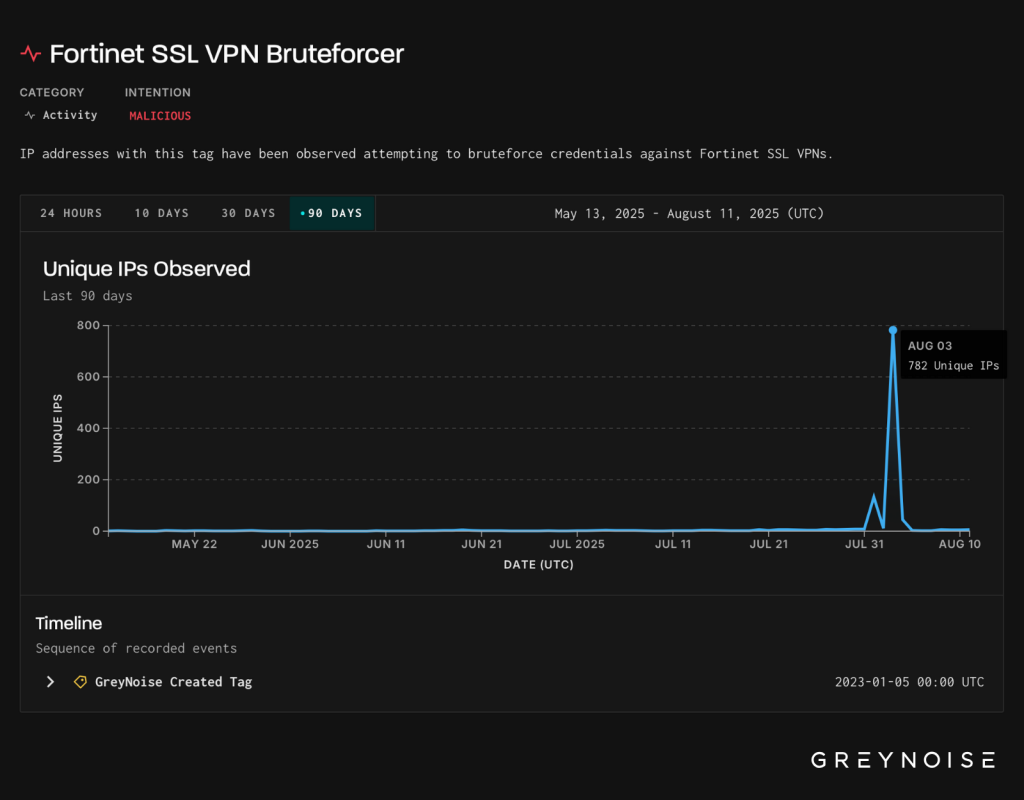

Badacze ds. bezpieczeństwa odnotowali wzrost liczby ataków brute force na sieci VPN SSL firmy Fortinet i powiązane z nimi systemy zdalnego dostępu. Ataki te pochodziły z setek złośliwych adresów IP.

Według najnowszej analizy opublikowanej przez Security Magazine, liczba ataków wykorzystujących techniki siłowe wzrosła o około 12% w 2024 r. w porównaniu z rokiem poprzednim.

Nieprawidłowo skonfigurowane środowiska chmurowe, takie jak źle skonfigurowana pamięć masowa lub słabe ustawienia zdalnego uwierzytelniania, ułatwiły atakującym znalezienie punktów wejścia i przeprowadzenie zakrojonych na szeroką skalę kampanii brute force. Kampanie te często wykorzystują zautomatyzowane narzędzia, które systematycznie testują popularne hasła lub wyciekłe listy haseł w celu wykrycia narażonych usług, takich jak portale SSH, RDP czy VPN.

Według najnowszych danych społeczności udostępnionych na Reddicie, popartych wewnętrznymi statystykami Wordfence, Wordfence, jedna z najpopularniejszych wtyczek bezpieczeństwa, zablokowała ponad 19,2 miliarda ataków brute force w samym trzecim kwartale 2025 roku, co stanowi wzrost o 98,9% w porównaniu z poprzednim kwartałem. Ten wzrost pokazuje nie tylko skalę ataków, ale także to, jak agresywnie atakujący skanują i atakują strony logowania WordPressa w całym internecie.

Shadowserver i Cisco Talos potwierdzają, że miliony adresów IP uczestniczą w próbach siłowego logowania, co pokazuje, jak atakujący stosują rozproszone metody, aby uniknąć łatwego blokowania. Analitycy podkreślają również, że ataki siłowe są nadal popularne, ponieważ wiele systemów nadal opiera się na słabych lub domyślnych hasłach i brakuje im silnych mechanizmów uwierzytelniania.

Rodzaje ataków brute force i czym się od siebie różnią?

Nie wszystkie ataki siłowe działają w ten sam sposób. Chociaż celem końcowym jest zawsze uzyskanie nieautoryzowanego dostępu, atakujący stosują różne techniki w zależności od szybkości, dostępności danych i systemu docelowego.

| Rodzaj ataku siłowego | Jak to działa | Czym się różni / Kluczowe ryzyko |

| Prosty atak siłowy | Atakujący próbuje każdej możliwej kombinacji haseł, aż znajdzie tę, która zadziała. | Powolne, ale skuteczne w przypadku bardzo krótkich i słabych haseł. |

| Atak słownikowy | Używa predefiniowanej listy popularnych haseł zamiast losowych kombinacji. | Szybsze niż czysta siła; opiera się na przewidywalnym zachowaniu człowieka. |

| Wypełnianie poświadczeń | Wypróbowuje pary nazwa użytkownika-hasło pochodzące z wycieków danych z poprzednich włamań na innych stronach internetowych. | Niezwykle skuteczne ze względu na możliwość ponownego wykorzystania hasła w różnych usługach. |

| Hybrydowy atak siłowy | Łączy słowa ze słownika z liczbami lub symbolami (np. Hasło123). | Ma na celu stosowanie nieco silniejszych haseł o powszechnych wzorcach. |

| Odwrócony atak siłowy | Używa jednego, wspólnego hasła i sprawdza je na wielu nazwach użytkownika. | Sprawdza się, gdy użytkownicy korzystają z domyślnych lub wielokrotnie używanych haseł. |

| Atak na stół tęczowy | Wykorzystuje wstępnie obliczone tablice skrótów do łamania zaszyfrowanych haseł. | Szybciej niż zgadywanie na żywo, ale wymaga skradzionych skrótów haseł. |

| Rozproszony atak siłowy | Uruchamia ataki z tysięcy lub milionów adresów IP. | Trudniejszy do wykrycia i zablokowania ze względu na globalny, sterowany przez boty charakter. |

| Rozpylanie akredytacji | Powoli próbuje zastosować to samo słabe hasło na wielu kontach. | Zapobiega wykryciu blokady podczas korzystania z popularnych haseł. |

Najlepsze sposoby zapobiegania atakom siłowym

Zapobieganie to wspólna odpowiedzialność użytkowników i organizacji. Oto jak zachować przewagę:

1. Silne, unikalne hasła

Używaj złożonych haseł:

- Wielkie i małe litery

- Takty muzyczne

- Znaki specjalne

Unikaj powtarzających się wzorców i wielokrotnego wykorzystywania haseł w różnych usługach.

2. Uwierzytelnianie wieloskładnikowe (MFA)

Dodaj drugi etap weryfikacji, na przykład kod SMS lub aplikację uwierzytelniającą, aby znacznie zmniejszyć ryzyko uzyskania dostępu przez osoby atakujące, nawet jeśli złamią Twoje hasło.

3. Ogranicz liczbę prób logowania

Ustaw reguły blokowania kont lub ograniczania liczby żądań logowania po wielokrotnych błędach. To uniemożliwia działanie narzędzi automatycznych.

4. CAPTCHA i wykrywanie botów

Wyzwania związane z CAPTCHA i systemy ochrony przed botami utrudniają powodzenie zautomatyzowanych ataków brute force.

5. Monitorowanie i alerty

Monitorowanie w czasie rzeczywistym pozwala na wykrywanie nietypowej aktywności logowania (np. tysięcy nieudanych prób logowania z jednego źródła) i umożliwia szybką reakcję.

6. Bezpieczne przechowywanie haseł

Szyfruj i haszuj przechowywane hasła, korzystając z nowoczesnych algorytmów, takich jak bcrypt lub Argon2, aby zapobiec wyciekom prawdziwych haseł.

7. Użyj VPN do zdalnego dostępu

Punkty dostępu zdalnego są częstym celem ataków brute force. Zabezpieczenie ich za pomocą PureVPN minimalizuje ryzyko i dodaje silną warstwę uwierzytelniania.

Jak rozpoznać, czy Twoje dane zostały naruszone w wyniku ataku siłowego

Nie zauważysz tego od razu, ale istnieją wyraźne sygnały wskazujące na zagrożenie. Wczesne ich rozpoznanie pomoże Ci szybko zareagować, aby chronić swoje dane i zapobiec dalszym szkodom.

1. Nietypowa aktywność logowania

Sprawdź oznaki takie jak:

- Próby logowania z nieznanych lokalizacji lub urządzeń.

- Wielokrotne powiadomienia o nieudanych logowaniach na Twoją skrzynkę e-mail lub aplikację.

- Nagła prośba o zmianę hasła nie została przez Ciebie zainicjowana.

Wskazówka: Wiele usług, takich jak Gmail, Outlook i WordPress, zapisuje historię logowań, dlatego należy ją regularnie sprawdzać.

2. Nieoczekiwane blokady kont

Powtarzające się nieudane próby mogą spowodować automatyczne zablokowanie konta. Jeśli Twoje konta zaczną się same blokować, może to oznaczać, że ktoś próbuje przeprowadzić atak brute force.

3. Alerty z narzędzi bezpieczeństwa

Nowoczesne programy antywirusowe, pakiety zabezpieczeń i menedżery haseł mogą ostrzegać, jeśli:

- Twoje dane uwierzytelniające są częścią znanego naruszenia bezpieczeństwa.

- Wykryto podejrzane wzorce logowania.

Funkcja monitorowania naruszeń PureVPN pozwala stwierdzić, czy Twoja nazwa użytkownika lub adres e-mail pojawiły się w wyciekłych bazach danych.

4. Dziwna aktywność na kontach

Oznaki zagrożenia obejmują:

- Wysłane do Ciebie e-maile nie zostały napisane.

- Nieautoryzowane zakupy lub subskrypcje.

- Pliki zostały usunięte, pobrane lub udostępnione bez Twojej zgody.

5. Alerty wydajnościowe lub systemowe

W niektórych przypadkach ataki siłowe są wymierzone w konta serwerowe (takie jak SSH lub RDP). Objawy obejmują:

- Rejestry serwera wykazują dużą liczbę nieudanych prób logowania.

- Niewyjaśnione skoki wykorzystania procesora/sieci.

7. Nagły spam lub phishing

Przejęte konta są często wykorzystywane do wysyłania wiadomości phishingowych lub spamu. Otrzymywanie nietypowych wiadomości z własnego konta lub obserwowanie podejrzanej aktywności w wysłanych wiadomościach może wskazywać na atak.

Często zadawane pytania

Nie do końca, ale silne hasła, uwierzytelnianie wieloskładnikowe i zasady bezpieczeństwa mogą sprawić, że staną się one niepraktyczne i nieskuteczne.

Tak. Nieautoryzowane próby dostępu są nielegalne w większości jurysdykcji i mogą skutkować surowymi karami.

Zależy to od złożoności hasła i mocy obliczeniowej. Proste hasła można złamać w kilka sekund; długie, losowe hasła mogą zająć wieki.

Sieć VPN pomaga ukryć połączenia publiczne i ograniczyć bezpośrednie ujawnienie interfejsów logowania, dzięki czemu atakującym trudniej jest dotrzeć do Twoich systemów.

Zdecydowanie. Menedżer haseł PureVPN pomaga tworzyć i przechowywać hasła o wysokiej entropii, zmniejszając prawdopodobieństwo powodzenia ataku siłowego.

Wniosek

Ataki siłowe mogą wydawać się proste – zgadywanie i sprawdzanie – ale przeprowadzane na dużą skalę z wykorzystaniem automatyzacji i rozproszonych sieci, stanowią poważne zagrożenie. Atakujący nadal wykorzystują słabe dane uwierzytelniające i odsłaniają niechronione usługi.

Stosując silne hasła, uwierzytelnianie wieloskładnikowe, ograniczając liczbę prób logowania i niezawodną sieć VPN, możesz znacznie zmniejszyć ryzyko.