Backdoor saldırıları, siber tehditlerin en tehlikeli ve gizli biçimlerinden biridir. Backdoor, normal kimlik doğrulama ve güvenlik kontrollerini atlayarak bir bilgisayar sistemine, uygulamaya veya ağa erişmenin gizli bir yöntemidir. Açıkça içeri girmeye çalışan tipik siber saldırıların aksine, arka kapı saldırıları sessizce, saldırganların istedikleri zaman, genellikle tespit edilmeden geri dönmelerine olanak tanıyan bir “gizli giriş” oluşturur.

Backdoorlar, ilk güvenlik açığından sonra saldırganlar tarafından kasıtlı olarak yerleştirilebileceği gibi, kötü sistem tasarımı, güvensiz yapılandırmalar veya kaldırılmamış geliştirici erişim noktaları nedeniyle de var olabilir. Bir arka kapı oluştuğunda, saldırganlar uzun vadeli kontrolü sürdürebilir, hassas verileri çalabilir veya istedikleri zaman daha fazla saldırı başlatabilirler.

Backdoor saldırılarını diğer siber tehditlerden farklı kılan nedir?

Çoğu kötü amaçlı yazılım, kimlik bilgilerini çalmak, dosyaları şifrelemek veya hızla yayılmak gibi hızlı sonuçlar elde etmek üzere tasarlanmıştır . Ancak arka kapı saldırıları, kalıcılığa odaklanır. Amaç, anlık hasar değil, sürekli erişim sağlamaktır.

Backdoor yerleştirildiğinde, saldırganlar sistemleri sessizce izleyebilir, zaman içinde veri çıkarabilir, ek kötü amaçlı yazılımlar yükleyebilir veya ağlar arasında yatay olarak hareket edebilir. Bu durum, arka kapı saldırılarını özellikle gelişmiş kalıcı tehditlerde (APT’ler), kurumsal casuslukta ve uzun vadeli siber kampanyalarda yaygın hale getirir.

Arka Kapı Saldırıları Nasıl Çalışır?

Teknikler farklılık gösterse de, çoğu arka kapı saldırısı benzer bir yaşam döngüsünü izler.

Öncelikle, saldırganlar sisteme ilk erişimi sağlarlar. Bu genellikle kimlik avı e-postaları , kötü amaçlı indirmeler, çalınmış kimlik bilgileri, yamalanmamış yazılım güvenlik açıkları veya yanlış yapılandırılmış sunucular aracılığıyla gerçekleşir.

Saldırgan içeri girdikten sonra bir arka kapı kurar. Bu, uzaktan erişim aracı gibi bir kötü amaçlı yazılım, sunucuda gizli bir komut dosyası, kötü amaçlı bir tarayıcı uzantısı veya hatta yüksek ayrıcalıklara sahip gizli bir kullanıcı hesabı olabilir.

Sırada kalıcılık var. Backdoorlar, yeniden başlatmaları, güncellemeleri ve temel temizleme işlemlerini atlatacak şekilde tasarlanmıştır. Saldırganlar, sürekli erişimi sağlamak için başlangıç komut dosyalarını, zamanlanmış görevleri, kayıt defteri girdilerini veya bulut izinlerini yapılandırabilirler.

Bundan sonra, arka kapı saldırganın komuta ve kontrol sistemiyle iletişim kurar. Bu kanal aracılığıyla saldırganlar komutlar gönderebilir, çalınan verileri alabilir veya ek araçlar devreye sokabilir.

Son olarak, saldırganlar arka kapıyı veri hırsızlığı, kimlik bilgilerinin ele geçirilmesi, yatay hareket veya daha sonraki bir aşamada fidye yazılımı başlatma gibi takip eden eylemler için kullanırlar.

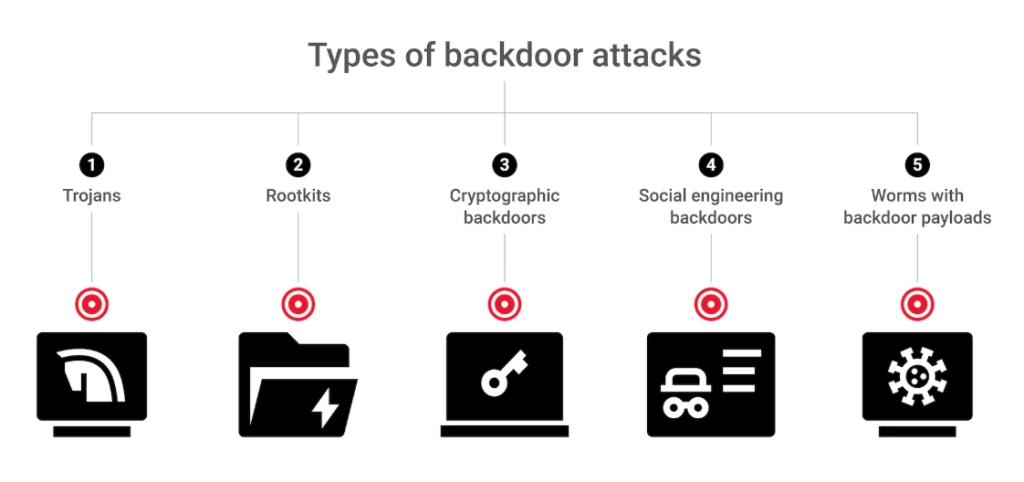

Yaygın Arka Kapı Saldırı Türleri

Backdoor saldırıları, hedef alınan sisteme bağlı olarak birçok farklı biçimde ortaya çıkabilir.

Uzaktan Erişim Truva Atları (RAT’ler) en yaygın türlerden biridir. Bu kötü amaçlı programlar, saldırganlara bulaşmış bir cihaz üzerinde uzaktan kontrol olanağı sağlayarak dosyaları görüntülemelerine, tuş vuruşlarını kaydetmelerine, web kameralarını etkinleştirmelerine veya komut çalıştırmalarına olanak tanır.

Web kabukları ve uygulama arka kapıları, sunuculara karşı sıklıkla kullanılan saldırı yöntemleridir. Bunlar, saldırganların tarayıcı üzerinden komut çalıştırmasına olanak tanıyan, web uygulamalarının içine gizlenmiş küçük komut dosyalarıdır.

Kimlik bilgisine dayalı arka kapılar, standart oturum açma mekanizmalarını atlayan, sabit kodlanmış parolalar, gizli yönetici hesapları veya belgelenmemiş erişim anahtarları içerir. Bunlar özellikle tehlikelidir çünkü kötü amaçlı yazılım gibi görünmezler .

Tedarik zinciri arka kapıları, saldırganların yazılım güncellemelerini, kütüphaneleri veya geliştirme süreçlerini tehlikeye atarak, güvenilir yazılımlar aracılığıyla kullanıcılara ulaşan kötü amaçlı kod eklemesiyle ortaya çıkar.

Rootkit’ler ve aygıt yazılımı arka kapıları, işletim sisteminin temel bileşenlerini veya aygıt yazılımını değiştirerek kendilerini gizleyerek daha derin bir sistem düzeyinde çalışır. Bunları tespit etmek ve kaldırmak zordur.

Bulut ortamlarında ortaya çıkan bulut arka kapıları , kötü amaçlı erişim anahtarları, aşırı yetkilendirilmiş kimlikler, ele geçirilmiş CI/CD belirteçleri veya gizli yapılandırma değişiklikleri şeklinde kendini gösterir.

Arka Kapı Saldırısının Uyarı İşaretleri

Backdoor saldırıları gizli kalacak şekilde tasarlanmıştır, ancak bir güvenlik açığına işaret edebilecek belirtiler vardır:

- Beklenmeyen oturum açma girişimleri veya yeni oluşturulan yönetici hesapları

- Başlangıçta çalışan bilinmeyen işlemler

- Şüpheli planlanmış görevler veya hizmetler

- Bilinmeyen konumlara giden olağandışı ağ trafiği

- Devre dışı bırakılmış güvenlik araçları veya eksik günlükler

- Açıklanamayan performans sorunları veya sistem davranışı

Backdoorlar normal sistem faaliyetlerini taklit ettiğinden, bunların tespit edilmesi genellikle tek bir uyarıya güvenmek yerine kalıpları izlemeyi gerektirir.

Arka Kapı Saldırılarından Kendinizi Nasıl Korursunuz?

Backdoor saldırılarını önlemek, tek bir çözüm yerine katmanlı bir güvenlik yaklaşımı gerektirir.

Sistemlerin güncel ve yamalı tutulması çok önemlidir, çünkü birçok arka kapı bilinen güvenlik açıklarından yararlanılarak kurulmaktadır. Açıkta kalan hizmetleri azaltmak ve kullanılmayan özellikleri devre dışı bırakmak da riski düşürür.

Güçlü kimlik doğrulama büyük rol oynar. Çok faktörlü kimlik doğrulama kullanmak, çalınan kimlik bilgilerini saldırganlar için çok daha az kullanışlı hale getirir.

En az ayrıcalık ilkesini uygulamak, saldırganların erişim elde etmeleri durumunda yapabileceklerini sınırlar. Yalnızca güvenilir kullanıcılar yazılım yükleyebilmeli, hesap oluşturabilmeli veya erişim anahtarı üretebilmelidir.

Uç nokta koruma ve uygulama kontrol araçları, olağandışı davranışları tespit etmeye ve bilinmeyen programların çalışmasını engellemeye yardımcı olabilir.

Ağ segmentasyonu ve giden trafik izleme, arka kapıların saldırgan kontrolündeki sunucularla iletişim kurmasını önlemeye yardımcı olur.

Yazılım tedarik zincirinin güvenliğini sağlamak giderek daha önemli hale geliyor. Kuruluşlar, bağımlılıkları izlemeli, güncellemeleri doğrulamalı ve kritik yazılım bileşenlerindeki değişiklikleri denetlemelidir.

Son olarak, sürekli kayıt tutma, izleme ve tehdit avlama, güvenlik ekiplerinin ciddi hasar oluşmadan önce olağandışı davranışları tespit etmelerini sağlar.

Sıkça Sorulan Sorular

Arka kapı saldırısı, birinin normal giriş kontrollerini atlayarak sisteme gizlice erişmek için bir yöntem oluşturması veya kullanmasıdır.

Hayır. Bazıları bakım veya hata ayıklama amacıyla oluşturulur, ancak güvence altına alınmadıkları veya saldırganlar tarafından keşfedildikleri takdirde tehlikeli hale gelirler.

Uzaktan erişim araçları ve web kabukları, kurulumları kolay ve tespit edilmeleri zor olduğu için en yaygın olanlar arasındadır.

Bazen evet, ancak birçok arka kapı, imza tabanlı tespit yöntemlerinden kaçınır. Davranışsal izleme ve uç nokta tespit araçları daha etkilidir.

Belirtiler arasında olağandışı oturum açma işlemleri, bilinmeyen başlangıç programları, şüpheli ağ trafiği veya devre dışı bırakılmış güvenlik kontrolleri yer alabilir.

Etkilenen sistemlerin bağlantısını kesin, tüm kimlik bilgilerini değiştirin, kalıcılık mekanizmalarını kaldırın, güvenlik açıklarını yamalayın ve kapsamlı bir güvenlik incelemesi gerçekleştirin.