Embora você possa acabar aumentando sua largura de banda com os passos mencionados abaixo, é importante observar que a segurança da sua conexão com a internet não melhorou em nada.

A qualidade da sua experiência online depende muito de um fator crucial: a largura de banda. Você não consegue aproveitar jogos, assistir a vídeos no YouTube ou navegar nas redes sociais se a sua internet for lenta. Portanto, não é surpresa que você esteja se perguntando como aumentar a sua velocidade de internet.

Felizmente, existem muitas maneiras de maximizar a velocidade da sua conexão de internet. Algumas estão relacionadas ao seu roteador e Wi-Fi, enquanto outras são dicas e truques gerais. Este artigo abordou as maneiras mais eficazes de melhorar a largura de banda para a melhor experiência possível na internet.

Largura de banda – vamos defini-la.

Antes de discutirmos como aumentar a largura de banda, vamos definir o que é largura de banda. Em termos simples, largura de banda é a quantidade de dados enviados ou recebidos do seu dispositivo dentro de um período de tempo específico.

Nem sempre você recebe a largura de banda anunciada. Se o seu pacote diz 10 Mbps, é provável que você não receba exatamente 10 Mbps o tempo todo.

O primeiro passo para resolver seu problema de largura de banda é testar a velocidade da sua internet, e você pode fazer isso aqui . O teste deixará as coisas muito mais claras. Talvez você esteja recebendo a largura de banda prometida.

Nesse caso, tudo o que você precisa é de um pacote de internet mais rápido, já que suas necessidades de uso podem ter aumentado. Caso contrário, recomendamos que você siga nossa lista completa de dicas e cuidados para otimizar sua conexão.

O que é baixa largura de banda?

Baixa largura de banda refere-se a um cenário em que a quantidade de dados que pode ser transmitida por uma rede é insuficiente ou limitada. Isso pode ocorrer por diversos motivos, como tráfego intenso na rede, disponibilidade limitada de largura de banda ou uma conexão lenta com a internet.

Se você estiver com baixa largura de banda, isso pode causar problemas como buffering de conteúdo transmitido por meio de um transcodificador ao vivo, baixa qualidade de áudio ou vídeo durante videochamadas online, bem como tempos de carregamento de página lentos ao visitar sites .

Felizmente, problemas de baixa largura de banda podem ser resolvidos seguindo as dicas e truques certos. Descubra como abaixo.

Como aumentar a largura de banda do roteador

A largura de banda que você obtém depende muito das condições do seu roteador. Sim, o dispositivo que envia sinais sem fio para que seus aparelhos se conectem à internet também precisa da sua atenção. Na maioria das vezes, os roteadores são configurados uma vez e esquecidos. Bem, é hora de dar uma olhada neles:

1. Alterar a localização do roteador

O roteador precisa ser colocado em um espaço aberto com o mínimo de interferências e obstruções. Outros dispositivos sem fio, como babás eletrônicas ou telefones sem fio, podem interferir no sinal Wi-Fi. Além disso, portas e paredes também podem causar interrupções.

É possível que você tenha posicionado o roteador no local ideal quando o configurou pela primeira vez. No entanto, depois de alguns anos, as coisas mudaram em sua casa — há mais coisas instaladas. Portanto, reavaliar a localização do roteador não é uma má ideia.

2. Reinicie o seu roteador

Às vezes, o roteador simplesmente fica sobrecarregado ou cansado e precisa ser reiniciado. Desligue-o e ligue-o de vez em quando. Melhor ainda, você pode configurá-lo para reinicialização automática – o roteador reiniciará sozinho durante períodos de inatividade.

3. Adquira um roteador de banda dupla

Os canais Wi-Fi podem ficar sobrecarregados devido a muitos roteadores funcionando no mesmo local. Você não pode culpar o roteador do seu vizinho por isso, já que os sinais podem se sobrepor e causar lentidão na banda larga. Um roteador de banda dupla usa duas frequências: 2,4 GHz e 5 GHz.

Alguns roteadores de banda dupla permitem o uso de uma frequência simultaneamente, enquanto outros permitem o acesso a ambas as frequências ao mesmo tempo. Com um roteador de banda dupla, você pode alternar entre as frequências quando um canal sem fio estiver congestionado.

4. Atualize o firmware do roteador.

O roteador utiliza seu próprio software ou firmware. Assim como qualquer outro software, ele precisa ser atualizado regularmente. Por isso, é necessário acessar o painel de administração do roteador de tempos em tempos para verificar se há atualizações. Lá, você também pode ajustar outras configurações do roteador.

Como obter mais largura de banda do seu provedor de internet

Seu provedor de serviços de internet (ISP) pode ser o culpado, às vezes, pela baixa largura de banda. É uma prática questionável, mas ISPs em todo o mundo estão envolvidos na limitação de largura de banda. Se você acha que o problema está relacionado ao seu ISP, sugerimos as seguintes ações:

1. Entre em contato com seu provedor de internet.

Às vezes, entrar em contato com seu provedor de internet resolve o problema para muitas pessoas. Como eles fornecem o acesso à internet, eles identificarão o problema e o solucionarão. Além disso, talvez seja hora de atualizar seu pacote. Se você está com o mesmo pacote há muito tempo, mudar para um com mais banda larga é uma boa ideia. Isso não significa necessariamente que você terá que pagar mais, pois os provedores de internet estão sempre lançando pacotes acessíveis, cada um oferecendo um conjunto diferente de recursos e velocidade.

2. Limitação de largura de banda pelo seu provedor de internet

Os provedores de internet são conhecidos por limitar a velocidade da sua conexão. Isso significa que eles reduzem propositalmente a sua velocidade de internet durante os horários de pico. Portanto, se você perceber que sua internet está mais lenta do que o normal em qualquer horário do dia, é provável que isso esteja sendo feito pelo seu provedor de forma deliberada. Claro, isso permite que eles gerenciem o congestionamento da rede, mas a limitação de velocidade pode ser especialmente incômoda quando você quer assistir à sua série favorita na Netflix .

Como aumentar a largura de banda do Wi-Fi

Se o sinal do seu Wi-Fi estiver fraco, isso pode causar problemas com a largura de banda recebida. Recomendamos usar as seguintes dicas para melhorar o sinal Wi-Fi e obter uma melhor largura de banda:

1. Obtenha um iPlate

O BT iPlate pode acelerar a velocidade da sua banda larga em até 60%! Ele se conecta à tomada do seu telefone e reduz qualquer interferência de rádio adicional. É uma opção barata, mas não há garantias de que funcionará para você.

2. Amplie seu campo de Wi-Fi

Um repetidor Wi-Fi é um dispositivo que retransmite sinais por uma grande área. É uma maneira ideal de aumentar o alcance da sua rede sem fio. No entanto, os repetidores Wi-Fi não são muito acessíveis.

Você também pode investir em um adaptador Powerline. Ele utiliza a fiação elétrica de qualquer ambiente para distribuir sinais Wi-Fi. Em outras palavras, os adaptadores Powerline transformam qualquer tomada vazia em um ponto de acesso Wi-Fi. Novamente, o adaptador Powerline é caro e exigirá um investimento considerável se você pretende usá-los em toda a casa.

Como aumentar a largura de banda – Dicas e truques gerais

Já falamos sobre tópicos específicos relacionados à melhoria da largura de banda. Agora, vamos discutir algumas dicas e truques gerais que podem ajudar nesse sentido:

1. Use uma VPN

Usar uma VPN oferece muitas vantagens . Você pode evitar a limitação de banda, já que seu provedor de internet não conseguirá identificá-lo. Além disso, há o benefício adicional de máxima segurança e privacidade na internet.

2. Conecte-se com fio

É fato que conexões com fio oferecem velocidades de internet melhores do que as sem fio. Lembre-se, porém, que optar por uma conexão sem fio implica em uma queda significativa na velocidade. Se possível, a melhor opção é conectar um cabo Ethernet ao dispositivo. Caso a velocidade não melhore mesmo após conectar o cabo Ethernet, o problema está no seu provedor de internet.

3. Mude de navegador

Os navegadores recebem atualizações regularmente, e mantê-los atualizados garante o melhor funcionamento. Você pode enfrentar problemas de largura de banda se o navegador não estiver atualizado. Se os problemas persistirem mesmo após a atualização do navegador, provavelmente é hora de mudar para outro.

4. Feche os aplicativos em segundo plano

Você talvez não saiba, mas muitos aplicativos em segundo plano podem estar consumindo sua banda larga. É preciso verificar e alterar as configurações de todos esses aplicativos que são executados automaticamente. Isso certamente afetará a velocidade da sua conexão. Você pode descobrir quais aplicativos estão sendo executados em segundo plano pressionando Alt + Ctrl + Delete.

5. Analise seu computador

Os vírus também podem afetar a velocidade da internet no seu smartphone ou computador. É uma boa ideia verificar regularmente o seu dispositivo em busca de possíveis ameaças ou vírus. Dessa forma, você pode resolver o problema antes que ele cause qualquer transtorno. Claro, você precisará instalar um bom software antivírus.

5. Configuração da Qualidade do Serviço

Existe uma opção nas configurações do seu roteador chamada QoS (Qualidade de Serviço). Ela define a prioridade do consumo de banda larga. Você pode ajustá-la de acordo com suas necessidades. Por exemplo, você pode priorizar o download de vídeos em detrimento dos vídeos do YouTube.

6. Atualize seu dispositivo

Se você estiver usando um laptop, computador ou smartphone antigo, pode esperar velocidades de internet lentas. Como esses dispositivos suportam padrões de rede sem fio mais antigos, você precisará atualizá-los para uma experiência online melhor, mais fluida e sem atrasos.

Como aumentar a velocidade de upload

A velocidade de upload determina a rapidez com que os dados do seu dispositivo chegam ao destino. Se quiser melhorá-la, aqui estão algumas dicas para ter em mente:

- Limpe seu dispositivo removendo arquivos desnecessários, limpando o cache e executando verificações de malware para remover vírus ou softwares maliciosos. Além disso, mantenha seu antivírus atualizado.

- Se muitos dispositivos estiverem conectados à sua rede, todos irão competir pela largura de banda, o que pode resultar em velocidades de upload mais lentas. Portanto, reduza o número de dispositivos na sua rede.

- Considere usar um cabo Ethernet, pois a intensidade dos sinais Wi-Fi pode variar dependendo da sua localização física.

- Verifique se o seu roteador está funcionando corretamente e se as configurações estão adequadas. Além disso, certifique-se de atualizar os drivers.

- Se os drivers dos dispositivos conectados não estiverem atualizados, podem entrar em conflito com a sua rede. Portanto, mantenha-os atualizados.

Conclusão

E é isso! Se a sua velocidade de internet estiver deixando a desejar, experimente as dicas e truques acima para aumentar a largura de banda. No entanto, se você ainda estiver enfrentando problemas, sinta-se à vontade para usar a seção de comentários abaixo e tentaremos fornecer as soluções adequadas.

Perguntas frequentes

A limitação de banda (ou limitação imposta pelo provedor de internet) é uma prática em que os provedores de serviços de internet restringem a quantidade de banda disponível para seus usuários. Isso pode ocorrer quando os usuários realizam atividades que consomem muita banda, como streaming em HD, resultando em velocidades de internet mais lentas. Usar uma VPN pode ajudar a impedir que os provedores de internet monitorem sua atividade online e reduzam sua velocidade de internet.

Se a sua largura de banda da internet estiver baixa, você pode tomar medidas para aumentá-la. Algumas delas incluem usar uma VPN para contornar a limitação de velocidade, reposicionar o roteador para obter melhores sinais de Wi-Fi, verificar se há vírus no seu computador e assim por diante.

Uma largura de banda insuficiente pode ser causada por diversos fatores, incluindo congestionamento da rede, um plano de internet básico, equipamentos antigos ou desatualizados, vírus ou malware, etc.

Você pode usar uma conexão com fio, atualizar seu plano de internet, usar uma VPN para evitar a limitação de velocidade, fechar aplicativos desnecessários e reduzir a qualidade do vídeo para aumentar sua largura de banda para streaming de vídeos.

Diversos fatores podem causar baixa largura de banda, incluindo congestionamento da rede, distância, obstruções, hardware desatualizado e problemas com o provedor de serviços.

Uma boa largura de banda depende de vários fatores, como o número de usuários, os tipos de atividades realizadas e o nível de desempenho desejado.

Estima-se que uma largura de banda de 1 Mbps (megabits por segundo) seja suficiente para navegar na internet e enviar e-mails. Para streaming de vídeo e música, recomenda-se uma largura de banda de 3 a 5 Mbps. Para jogos online, recomenda-se uma largura de banda de 5 a 10 Mbps. Para streaming de vídeo 4K de alta qualidade, recomenda-se uma largura de banda de 25 Mbps ou superior.

A decisão de aumentar ou não a sua largura de banda depende das suas necessidades e do seu uso específico. Se você frequentemente enfrenta lentidão na internet, travamentos ao assistir vídeos em streaming, downloads demorados ou baixa qualidade em videochamadas, aumentar a sua largura de banda pode ajudar a melhorar a sua experiência.

Todo dispositivo conectado à internet possui um endereço IP, e o seu celular não é diferente. Saber como descobrir o IP do celular é útil para entender como o aparelho se comunica online, resolver problemas de conexão e proteger sua privacidade. Embora muitos usuários raramente pensem sobre endereços IP, eles são fundamentais para o envio, o recebimento e o rastreamento de dados na internet. Compreender o que é o IP do celular e como reduzir sua exposição pode melhorar significativamente a segurança digital.

O que é um endereço IP e como ele funciona

O endereço IP, sigla para Internet Protocol, é um identificador numérico atribuído a um dispositivo quando ele se conecta a uma rede. Ele funciona como um endereço digital que informa a sites, servidores e aplicativos para onde os dados devem ser enviados. Sem um endereço IP, o celular não conseguiria acessar sites, usar aplicativos online ou transmitir conteúdo. Os provedores de internet atribuem esses endereços de forma dinâmica ou estática, e eles são essenciais para o funcionamento da comunicação na rede.

Por que o IP do celular é tão importante

O IP do celular pode revelar informações básicas sobre a conexão, como a localização aproximada e o provedor de internet utilizado. Embora não exponha dados pessoais diretos, como nome ou endereço físico, ele pode ser usado para criar perfis de comportamento online. Sites, anunciantes e plataformas digitais utilizam o endereço IP para personalizar conteúdos, aplicar restrições geográficas e analisar padrões de uso, o que torna a proteção do IP um fator importante para a privacidade online.

Riscos de ter o endereço IP exposto

Quando o endereço IP fica visível, ele pode ser explorado de diferentes formas. Terceiros podem utilizá-lo para estimar sua localização ou monitorar hábitos de navegação. Em situações mais graves, agentes mal-intencionados podem tentar ataques direcionados à rede, como sobrecarregar a conexão para causar instabilidade. Embora esse tipo de ataque seja raro para usuários comuns, a exposição do IP aumenta a superfície de risco. O ideal é que apenas servidores confiáveis, o provedor de internet e o próprio usuário tenham acesso a essa informação.

O que alguém pode fazer com o IP do seu celular

Ao ter acesso ao IP do celular, uma pessoa ou plataforma pode restringir ou adaptar conteúdos com base na localização do usuário, algo comum em serviços de streaming e sites internacionais. Em casos excepcionais, um invasor pode tentar explorar falhas de rede, embora esse tipo de ação geralmente seja direcionada a empresas e servidores públicos. Ainda assim, o uso contínuo do IP para rastreamento contribui para a perda gradual da privacidade, o que reforça a importância de proteger essa informação.

Como descobrir o IP no celular Android

Em celulares Android, descobrir o endereço IP é um processo simples. Após conectar o aparelho a uma rede Wi-Fi, basta acessar as configurações do sistema e navegar até as opções de rede ou Wi-Fi. Ao selecionar a rede ativa e visualizar seus detalhes, o endereço IP atribuído ao dispositivo será exibido. Esse IP identifica o celular dentro da rede local e pode mudar sempre que a conexão for alterada.

Como descobrir o IP no iPhone

No iPhone, o endereço IP também pode ser encontrado facilmente pelas configurações de Wi-Fi. Com o aparelho conectado a uma rede, ao tocar no ícone de informações ao lado da rede ativa, o sistema mostra os dados da conexão, incluindo o endereço IP do celular. Esse valor corresponde ao IP atual usado pelo dispositivo naquela rede específica.

Como proteger o endereço IP do seu celular

Proteger o endereço IP é um passo essencial para aumentar a privacidade e a segurança online. Evitar redes Wi-Fi públicas e manter o sistema operacional atualizado ajuda a reduzir riscos básicos. No entanto, a forma mais eficaz de ocultar o IP do celular é utilizar um serviço de VPN confiável. A PureVPN criptografa o tráfego de internet e substitui o IP real por um endereço seguro, dificultando o rastreamento e o monitoramento das atividades online.

Por que usar uma VPN no celular faz diferença

Os celulares permanecem conectados à internet durante grande parte do dia, muitas vezes por meio de redes públicas ou compartilhadas, que oferecem menor proteção. Utilizar a PureVPN no celular garante que os dados estejam criptografados independentemente da rede utilizada. Essa proteção é especialmente importante ao acessar contas pessoais, realizar pagamentos online ou navegar em redes Wi-Fi públicas. Ao mascarar o endereço IP, a PureVPN reduz o rastreamento, diminui a exposição a ameaças digitais e fortalece a privacidade do usuário.

Considerações finais

Entender como descobrir o endereço IP do celular e por que ele é relevante faz parte de uma navegação mais consciente e segura. Embora o IP seja indispensável para a conexão com a internet, sua exposição desnecessária pode gerar riscos à privacidade e à segurança. Ao compreender como os endereços IP funcionam, reconhecer possíveis ameaças e proteger a conexão com a PureVPN, o usuário assume maior controle sobre sua presença online. Uma conexão mais segura permite utilizar o celular com tranquilidade, sabendo que os dados e a identidade digital estão melhor protegidos.

Plataformas de viagem online mudaram completamente a forma como as pessoas reservam hotéis, apartamentos e experiências turísticas, e o Booking está entre os serviços mais utilizados no mundo. Com milhões de acomodações disponíveis em diversos países, a plataforma oferece praticidade, comparação de preços e reservas rápidas. Ainda assim, muitos viajantes se perguntam se o Booking.com é realmente seguro e confiável. Entender como a plataforma funciona, quais riscos podem existir e como proteger seus dados pessoais ajuda a tomar decisões mais seguras ao planejar uma viagem.

O que é o Booking.com e como a plataforma funciona

O Booking atua como intermediário entre viajantes e estabelecimentos de hospedagem. A plataforma não é proprietária dos hotéis ou imóveis anunciados, mas conecta usuários a hotéis, pousadas, anfitriões independentes e prestadores de serviços turísticos. Os usuários podem pesquisar acomodações, ler avaliações, comparar preços e concluir reservas pelo site ou aplicativo. Após a confirmação, as informações pessoais e de pagamento são compartilhadas de forma segura com a propriedade responsável. Como o Booking reúne um grande volume de anúncios de terceiros, a atenção do usuário é essencial para garantir uma experiência positiva.

O Booking é seguro para viajantes?

De forma geral, o Booking é considerado uma plataforma legítima e amplamente utilizada, com milhões de reservas concluídas com sucesso todos os anos. No entanto, o nível de segurança depende muito da forma como o serviço é utilizado. Problemas podem ocorrer quando usuários ignoram detalhes importantes da reserva ou caem em tentativas de golpe fora do ambiente oficial da plataforma. A maioria das reclamações está relacionada a políticas de cancelamento, cobranças inesperadas ou descrições imprecisas das acomodações, e não a fraudes diretas cometidas pela plataforma.

Riscos mais comuns ao usar o Booking

Um dos riscos mais frequentes envolve mensagens fraudulentas que tentam levar a comunicação para fora do sistema oficial do Booking. Golpistas podem se passar por anfitriões e solicitar pagamentos adicionais ou dados pessoais por meio de links externos. Outro problema comum é encontrar acomodações que não correspondem às fotos ou descrições apresentadas no anúncio. Também podem ocorrer atrasos em reembolsos quando as regras de cancelamento não são compreendidas corretamente. Esses cenários reforçam a importância de manter toda a comunicação dentro da plataforma e analisar atentamente os termos da reserva.

Como identificar uma reserva legítima

Uma reserva legítima no Booking sempre é confirmada por e-mail oficial ou notificação no aplicativo. Solicitações de pagamento devem ocorrer apenas dentro do ambiente da plataforma. Qualquer mensagem que gere senso de urgência ou peça informações sensíveis fora do sistema oficial deve ser vista como suspeita. Avaliações verificadas, pontuações consistentes e descrições detalhadas da acomodação são indicadores importantes de confiabilidade.

Como cancelar uma reserva com segurança

O Booking permite o cancelamento de reservas conforme a política definida pela acomodação. Algumas reservas oferecem cancelamento gratuito dentro de um prazo específico, enquanto outras podem aplicar taxas ou não permitir reembolso. Ler atentamente essas condições antes de confirmar a reserva é fundamental. Caso surja qualquer dúvida sobre a legitimidade da acomodação, cancelar o quanto antes diretamente pela plataforma reduz riscos financeiros. Normalmente, o Booking não cobra taxas de cancelamento, mas as regras variam conforme o anfitrião.

Como proteger seus dados pessoais e financeiros

Reservar viagens online exige o compartilhamento de informações sensíveis, como dados pessoais e detalhes de pagamento. Por isso, a segurança digital é um fator essencial. Utilizar senhas fortes, ativar a autenticação em duas etapas e manter aplicativos e sistemas atualizados ajudam a reduzir vulnerabilidades. Para aumentar ainda mais a proteção, o uso da PureVPN é altamente recomendado, pois ela criptografa o tráfego de internet e diminui o risco de interceptação de dados, especialmente ao usar redes Wi-Fi públicas durante viagens ou reservas.

A importância das avaliações na segurança do Booking.com

As avaliações de outros usuários desempenham um papel crucial na análise da confiabilidade das acomodações anunciadas no Booking. Reclamações recorrentes sobre limpeza, fotos enganosas ou falta de comunicação devem servir como alerta. Ao mesmo tempo, é importante interpretar os comentários com equilíbrio, pois experiências individuais podem variar. Avaliações recentes e tendências gerais oferecem uma visão mais precisa sobre a qualidade do local.

Comparação do Booking com outras plataformas de viagem

O Booking oferece recursos semelhantes aos de outras plataformas de viagem, como pagamentos seguros, verificação de conta e suporte ao cliente. Ainda assim, a satisfação dos usuários pode variar bastante. Enquanto alguns relatam experiências tranquilas, outros apontam dificuldades com atendimento ou reembolsos. Isso indica que o Booking não é totalmente isento de problemas, mas também não é inerentemente inseguro. O uso consciente da plataforma faz toda a diferença na experiência final.

Vale a pena usar o Booking.com?

O Booking pode ser uma ferramenta eficiente para encontrar hospedagens e ofertas competitivas, desde que o usuário utilize a plataforma com atenção e responsabilidade. A maioria dos problemas pode ser evitada ao manter a comunicação dentro do sistema oficial, verificar informações com cuidado e adotar boas práticas de segurança digital. Para quem se preocupa com privacidade e proteção de dados, utilizar a PureVPN durante o processo de reserva e durante a viagem oferece uma camada adicional de segurança.

Considerações finais

O Booking é, em geral, seguro para uso quando o viajante está bem informado e atento aos detalhes. A plataforma oferece uma grande variedade de acomodações e preços atrativos, mas a responsabilidade pela verificação das informações e pela proteção dos dados pessoais é do usuário. Ao compreender o funcionamento do serviço, identificar riscos e proteger a navegação com a PureVPN, é possível reduzir significativamente problemas e aproveitar uma experiência de reserva mais tranquila, segura e confiável.

Saber como descobrir o endereço IP do seu roteador é fundamental para quem deseja ter controle total sobre a rede doméstica ou corporativa. Esse endereço permite acessar o painel de configurações do roteador, onde é possível alterar a senha do Wi-Fi, atualizar o firmware, gerenciar dispositivos conectados e reforçar a segurança da conexão. Seja para resolver problemas de internet ou para configurar ferramentas de privacidade como a PureVPN, entender como localizar o IP do roteador em diferentes dispositivos é essencial.

O que é o endereço IP do roteador e por que ele é importante

O endereço IP do roteador é o identificador interno que permite que ele se comunique com todos os dispositivos conectados à rede local. Ele funciona como o ponto central por onde todo o tráfego passa antes de chegar à internet. Esse endereço também é conhecido como gateway padrão, pois é a “porta de saída” da rede. Sem o IP do roteador, não é possível acessar o painel administrativo nem realizar alterações importantes nas configurações de rede e segurança.

Diferença entre IP do roteador, IP do dispositivo e IP público

Existem diferentes tipos de endereços IP, e confundí-los é comum. O IP do roteador identifica o próprio roteador dentro da rede local. O IP do dispositivo é atribuído individualmente a cada celular, computador ou tablet conectado à rede, permitindo que o roteador direcione corretamente os dados. Já o IP público é fornecido pelo provedor de internet e representa toda a rede na internet. Enquanto os IPs internos são privados, o IP público fica visível online, a menos que seja protegido por soluções como a PureVPN, que criptografa o tráfego e ajuda a ocultar a identidade digital do usuário.

Como descobrir o IP do roteador no computador

No Windows, o endereço IP do roteador pode ser encontrado facilmente nas configurações de rede. Ao acessar os detalhes da conexão ativa, o campo “gateway padrão” exibe o IP do roteador. Outra forma prática é usar o Prompt de Comando, onde um comando de configuração de rede mostra claramente o endereço do gateway utilizado pelo sistema.

No macOS, o processo é igualmente simples. Basta abrir as Preferências do Sistema, acessar a seção Rede e selecionar a conexão ativa. Ao entrar nas opções avançadas e abrir a aba TCP/IP, o endereço do roteador aparece identificado como “Roteador”. Esse é o IP usado pelo Mac para acessar a internet.

Usuários de Linux podem encontrar o IP do roteador nas informações da conexão de rede ativa. O endereço do gateway ou da rota padrão indica exatamente qual é o IP do roteador. No Chrome OS, essa informação está disponível ao clicar na rede Wi-Fi conectada e visualizar os detalhes da conexão, onde o gateway aparece claramente identificado.

Como descobrir o IP do roteador no celular

Em celulares Android, o IP do roteador pode ser localizado acessando as configurações de Wi-Fi e selecionando a rede conectada. Dentro dos detalhes ou das opções avançadas da rede, o campo “gateway” mostra o endereço IP do roteador. O caminho exato pode variar conforme a versão do sistema e o fabricante do aparelho, mas a informação sempre está associada aos dados da rede.

No iPhone, o processo é direto e padronizado. Ao abrir as configurações de Wi-Fi e tocar no ícone de informações da rede conectada, o campo chamado “Roteador” exibe o endereço IP correspondente. Esse valor é o mesmo utilizado para acessar o painel de administração do roteador pelo navegador.

Endereços IP de roteadores mais comuns

A maioria dos fabricantes utiliza endereços IP padrão pertencentes a faixas privadas. Endereços como 192.168.0.1 e 192.168.1.1 estão entre os mais comuns. Outros roteadores podem usar variações na faixa de 10.0.0.1. Esses endereços são exclusivos para redes internas e não podem ser acessados diretamente pela internet. Mesmo que o IP padrão tenha sido alterado manualmente, os métodos descritos continuam sendo as formas mais confiáveis de encontrar o endereço correto.

Para que serve o endereço IP do roteador

Conhecer o IP do roteador é indispensável para acessar o painel administrativo da rede. É nesse ambiente que o usuário pode alterar configurações de segurança, ativar criptografia, trocar senhas, controlar dispositivos conectados e instalar atualizações que corrigem falhas de segurança. Para quem busca mais privacidade e proteção online, combinar uma configuração adequada do roteador com o uso da PureVPN é uma forma eficiente de reduzir riscos e proteger dados pessoais.

Outra forma simples de encontrar o IP do roteador

Em alguns casos, o endereço IP do roteador pode estar impresso em uma etiqueta física no próprio aparelho. Muitos fabricantes incluem nessa etiqueta o IP padrão, o nome da rede e as credenciais iniciais de acesso. Embora essas informações possam ter sido alteradas após a instalação, elas ainda servem como um ponto de referência útil em situações de emergência ou durante a configuração inicial da rede.

Considerações finais

Descobrir o endereço IP do roteador é uma tarefa simples, mas extremamente importante para quem deseja manter uma rede segura e bem configurada. Seja para corrigir problemas de conexão, melhorar a segurança ou proteger a navegação com a PureVPN, o acesso ao painel do roteador é indispensável. Com instruções claras para computadores e celulares, qualquer usuário pode localizar rapidamente essa informação e assumir o controle da própria rede. Entender o funcionamento básico da conexão é um passo essencial para uma experiência online mais segura, estável e privada.

Os smartphones armazenam uma grande quantidade de informações pessoais e sensíveis, o que os torna um alvo atrativo para cibercriminosos. De mensagens privadas e fotos a aplicativos bancários e contas de e-mail, um celular comprometido pode expor praticamente toda a sua vida digital. Entender os sinais de que um dispositivo foi invadido e saber como agir rapidamente pode ajudar a reduzir os danos e recuperar sua segurança.

Sinais comuns de que seu celular foi hackeado

Um dos primeiros indícios de que um celular foi hackeado é o comportamento incomum do aparelho sem uma causa aparente. Quando o dispositivo fica lento repentinamente, trava com frequência ou esquenta mesmo sem uso intenso, pode haver um software malicioso funcionando em segundo plano. O consumo excessivo e acelerado da bateria também é um sinal recorrente, já que spywares e malwares costumam operar continuamente.

O aumento inesperado no uso de dados móveis é outro alerta importante. Se o celular estiver transmitindo informações sem o seu conhecimento, isso pode indicar que dados estão sendo enviados para terceiros. O surgimento de anúncios fora do navegador, aplicativos abrindo ou fechando sozinhos e a presença de apps desconhecidos no sistema também são sinais claros de comprometimento. Muitas vezes, essas mudanças acontecem de forma gradual, o que faz com que o problema passe despercebido até se tornar mais grave.

Como os celulares são hackeados

Existem diversas formas de invasão, e muitas delas dependem da interação do próprio usuário. Mensagens de phishing enviadas por e-mail, SMS ou aplicativos de mensagens são um dos métodos mais comuns. Esses conteúdos costumam parecer legítimos e incentivam o clique em links maliciosos ou o download de arquivos infectados. Após a instalação, o malware pode monitorar atividades, roubar credenciais ou permitir acesso remoto ao aparelho.

Redes Wi-Fi públicas também representam um risco significativo. Pontos de acesso falsos ou mal protegidos podem ser usados para interceptar dados ou injetar códigos maliciosos nos dispositivos conectados. Por isso, o uso de uma VPN confiável como a PureVPN é essencial ao acessar redes públicas, pois ela criptografa o tráfego e ajuda a impedir que terceiros espionem suas atividades online.

Outro método perigoso é o ataque de troca de SIM, conhecido como SIM swap. Nesse tipo de golpe, o criminoso convence a operadora a transferir seu número para um novo chip, permitindo o acesso a chamadas, mensagens e códigos de verificação. Com isso, várias contas vinculadas ao número de telefone podem ser comprometidas.

É possível descobrir quem hackeou seu celular?

Na maioria dos casos, identificar exatamente quem realizou a invasão é extremamente difícil. Grande parte dos ataques é automatizada e ocorre em larga escala, sem foco em uma vítima específica. Os malwares são disseminados por aplicativos falsos, sites maliciosos ou campanhas de phishing em massa. Embora a análise de aplicativos recentes ou mensagens suspeitas possa oferecer pistas, a prioridade deve ser recuperar a segurança do dispositivo.

Em situações que envolvem prejuízo financeiro, pode ser necessário registrar a ocorrência junto às autoridades ou entrar em contato com a operadora de telefonia. Ainda assim, o mais importante é garantir que o invasor não tenha mais acesso ao celular ou às contas associadas.

O que fazer imediatamente se seu celular for hackeado

Ao suspeitar de uma invasão, a primeira medida deve ser proteger suas contas. A alteração imediata das senhas de e-mail, redes sociais, aplicativos bancários e serviços na nuvem ajuda a impedir danos maiores. Essas senhas devem ser fortes, exclusivas e, sempre que possível, alteradas a partir de um dispositivo seguro.

A execução de uma verificação com um software antimalware confiável pode identificar e remover aplicativos maliciosos. Programas desconhecidos ou suspeitos devem ser desinstalados imediatamente. Caso o comportamento estranho continue, desconectar o celular da internet pode interromper temporariamente o envio de dados enquanto outras medidas são tomadas.

Avisar seus contatos também é uma etapa importante, pois alguns tipos de malware utilizam celulares infectados para enviar mensagens perigosas. Se nenhuma das ações anteriores resolver o problema, a restauração para as configurações de fábrica pode ser necessária. Esse processo apaga todos os dados do aparelho e elimina a maioria das ameaças, desde que os backups não contenham arquivos infectados.

Como proteger seu celular após a recuperação

Depois de recuperar o controle do celular, a prevenção deve se tornar uma prioridade. Manter o sistema operacional e os aplicativos sempre atualizados é fundamental, já que muitas atualizações corrigem falhas de segurança exploradas por hackers. Baixar aplicativos apenas de lojas oficiais reduz significativamente o risco de instalar softwares maliciosos disfarçados.

O uso de uma VPN como a PureVPN adiciona uma camada importante de proteção, principalmente ao usar Wi-Fi público ou acessar contas sensíveis. Ao criptografar a conexão e ocultar o endereço IP, a PureVPN ajuda a evitar interceptações de dados e o rastreamento da atividade online.

Desativar recursos que não estão em uso, como o Bluetooth, também contribui para reduzir riscos. Além disso, é essencial manter atenção ao clicar em links, abrir anexos ou responder a mensagens inesperadas, já que a engenharia social continua sendo uma das técnicas mais eficazes usadas por cibercriminosos.

Considerações finais

Ter um celular hackeado pode ser uma experiência estressante, mas agir rapidamente e de forma consciente reduz significativamente os danos. Reconhecer os sinais de invasão, entender como os ataques acontecem e saber como reagir permite recuperar o controle da situação. Embora nenhum dispositivo seja totalmente imune, adotar boas práticas de segurança e utilizar ferramentas como a PureVPN diminuem bastante os riscos. Manter-se atento, atualizar o sistema regularmente e proteger sua conexão são passos essenciais para garantir a segurança do celular a longo prazo.

O Instagram é uma das redes sociais mais usadas no mundo, mas nem todo mundo deseja permanecer na plataforma para sempre. Seja por preocupações com privacidade, cansaço das notificações constantes ou simplesmente pela vontade de se afastar das redes sociais, excluir a conta do Instagram é uma decisão válida. Este guia explica como excluir permanentemente ou desativar temporariamente sua conta, o que acontece após a exclusão e quais pontos você deve considerar antes de tomar essa decisão.

Por que as pessoas escolhem excluir o Instagram

Muitos usuários decidem sair do Instagram por causa do tempo excessivo que a plataforma consome diariamente. A rolagem infinita, as notificações frequentes e o conteúdo controlado por algoritmos tornam difícil se desconectar. Outros sentem que a exposição constante a conteúdos idealizados afeta negativamente a saúde mental, a autoestima e a capacidade de concentração. A privacidade também é uma preocupação importante, já que as redes sociais coletam grandes volumes de dados pessoais. Embora o uso de um serviço confiável como a PureVPN ajude a proteger a atividade online, algumas pessoas preferem eliminar completamente sua presença nas redes sociais para reduzir a exposição de dados.

A diferença entre excluir e desativar o Instagram

Antes de prosseguir, é essencial entender a diferença entre excluir e desativar uma conta do Instagram. A exclusão é permanente e remove todas as fotos, vídeos, mensagens, seguidores e informações do perfil. Após a conclusão do processo, a conta não pode ser recuperada. Já a desativação é temporária e permite ocultar o perfil, o conteúdo e as interações até que o usuário decida reativar a conta fazendo login novamente.

O que você precisa saber antes de excluir sua conta

O Instagram não apaga a conta imediatamente após o pedido de exclusão. A plataforma oferece um período de carência, geralmente de cerca de 30 dias, durante o qual a conta fica desativada, mas ainda pode ser recuperada. Se o usuário fizer login durante esse período, a solicitação de exclusão é cancelada. Após o término desse prazo, os dados são removidos de forma permanente. Para quem tem a privacidade como prioridade, combinar a exclusão da conta com ferramentas como a PureVPN ajuda a reduzir ainda mais a pegada digital, já que a VPN criptografa o tráfego de internet e oculta o endereço IP durante o gerenciamento das configurações da conta.

Como excluir permanentemente sua conta do Instagram pelo celular

Para excluir sua conta do Instagram usando um dispositivo móvel, é necessário acessar o aplicativo e entrar na Central de Contas. Após abrir o app e acessar o perfil, o usuário deve navegar até o menu de configurações. Dentro da Central de Contas, estão localizadas as opções de propriedade e controle da conta. Nesse espaço, o Instagram permite escolher entre desativar e excluir a conta. Ao selecionar a exclusão, será necessário confirmar a identidade e seguir as instruções exibidas na tela. Após a confirmação, a conta entra no processo de exclusão definitiva.

Como excluir permanentemente sua conta do Instagram pelo computador

A exclusão da conta pelo computador segue um processo semelhante, realizado pelo navegador. Após fazer login, o usuário pode acessar as opções de configurações e privacidade a partir do perfil. A Central de Contas reúne as informações pessoais e os controles relacionados à conta, incluindo a opção de exclusão. Ao selecionar a conta que será removida, o Instagram solicita um motivo para a exclusão e pede a senha como forma de verificação. Depois da confirmação, a conta é programada para exclusão permanente.

Como desativar temporariamente sua conta do Instagram

Para quem ainda não tem certeza sobre sair definitivamente do Instagram, a desativação temporária é uma alternativa prática. Ao desativar a conta, o perfil e todo o conteúdo ficam ocultos sem que nada seja apagado. O processo é praticamente o mesmo da exclusão, mas o usuário escolhe a opção de desativação. A conta permanece invisível para outras pessoas até que o usuário faça login novamente, momento em que todas as informações são restauradas. Essa opção é ideal para quem deseja apenas uma pausa, sem perder dados ou seguidores.

É possível recuperar uma conta excluída do Instagram?

Após o término do período de carência, não é possível recuperar uma conta excluída. O Instagram remove os dados de forma definitiva e nem mesmo o suporte da plataforma consegue restaurá-los. É possível criar uma nova conta usando o mesmo endereço de e-mail, mas o nome de usuário antigo pode não estar mais disponível. Para usuários que deixaram a plataforma por motivos de segurança, o uso da PureVPN ao criar ou gerenciar novas contas ajuda a proteger a identidade e os dados online no futuro.

O que acontece depois de excluir o Instagram

Depois de excluir o Instagram, muitos usuários percebem uma redução significativa no tempo de tela e nas distrações diárias. Algumas pessoas sentem falta da interação social e acabam retornando com uma nova conta, enquanto outras se sentem mais tranquilas e optam por permanecer fora das redes sociais. Para quem continua utilizando outras plataformas online, manter boas práticas de segurança continua sendo essencial. A PureVPN contribui para proteger a conexão com a internet, especialmente ao usar redes Wi-Fi públicas ou ao acessar diferentes serviços online.

Considerações finais

Excluir a conta do Instagram é uma decisão pessoal que depende das prioridades de cada usuário, seja privacidade, bem-estar mental ou produtividade. A plataforma oferece opções claras tanto para exclusão permanente quanto para desativação temporária, permitindo que cada pessoa escolha o que melhor atende às suas necessidades. Para quem se preocupa com segurança e privacidade, combinar o gerenciamento da conta com uma VPN confiável como a PureVPN adiciona uma camada extra de proteção. Entender o processo e suas consequências garante uma decisão consciente e maior controle sobre sua presença digital.

Os ataques de backdoor são uma das formas mais perigosas e furtivas de ameaças cibernéticas. Um backdoor é um método oculto de acesso a um sistema de computador, aplicativo ou rede que burla a autenticação normal e os controles de segurança. Ao contrário dos ciberataques típicos que tentam invadir abertamente, os ataques de backdoor criam silenciosamente uma “entrada secreta” que permite aos invasores retornar quando quiserem, muitas vezes sem serem detectados.

As portas traseiras podem ser instaladas intencionalmente por atacantes após uma invasão inicial, ou podem existir devido a projetos de sistema deficientes, configurações inseguras ou pontos de acesso de desenvolvedores remanescentes que nunca foram removidos. Uma vez que uma porta traseira existe, os atacantes podem manter o controle a longo prazo, roubar dados confidenciais ou lançar novos ataques a qualquer momento.

O que diferencia os ataques de backdoor de outras ameaças cibernéticas?

A maioria dos malwares é projetada para obter resultados rápidos, como roubar credenciais, criptografar arquivos ou se espalhar rapidamente. Os ataques de backdoor, no entanto, focam na persistência. O objetivo não é causar danos imediatos, mas sim obter acesso contínuo.

Com uma porta dos fundos instalada, os atacantes podem monitorar sistemas silenciosamente, extrair dados ao longo do tempo, instalar malware adicional ou se movimentar lateralmente pelas redes. Isso torna os ataques de porta dos fundos especialmente comuns em ameaças persistentes avançadas (APTs), espionagem corporativa e campanhas cibernéticas de longo prazo.

Como funcionam os ataques de backdoor

Embora as técnicas variem, a maioria dos ataques de backdoor segue um ciclo de vida semelhante.

Primeiramente, os atacantes obtêm acesso inicial a um sistema. Isso geralmente ocorre por meio de e-mails de phishing , downloads maliciosos, credenciais roubadas, vulnerabilidades de software não corrigidas ou servidores mal configurados.

Uma vez dentro do sistema, o invasor instala uma porta dos fundos. Esta pode ser um malware como uma ferramenta de acesso remoto, um script oculto em um servidor, uma extensão maliciosa de navegador ou até mesmo uma conta de usuário secreta com privilégios elevados.

Em seguida, vem a persistência. As portas dos fundos são projetadas para sobreviver a reinicializações, atualizações e esforços básicos de limpeza. Os invasores podem configurar scripts de inicialização, tarefas agendadas, entradas de registro ou permissões na nuvem para garantir o acesso contínuo.

Em seguida, a porta dos fundos se comunica com o sistema de comando e controle do atacante. Por meio desse canal, os atacantes podem enviar comandos, recuperar dados roubados ou implantar ferramentas adicionais.

Por fim, os atacantes usam a porta dos fundos para ações subsequentes, como roubo de dados, coleta de credenciais, movimentação lateral ou lançamento de ransomware em um estágio posterior.

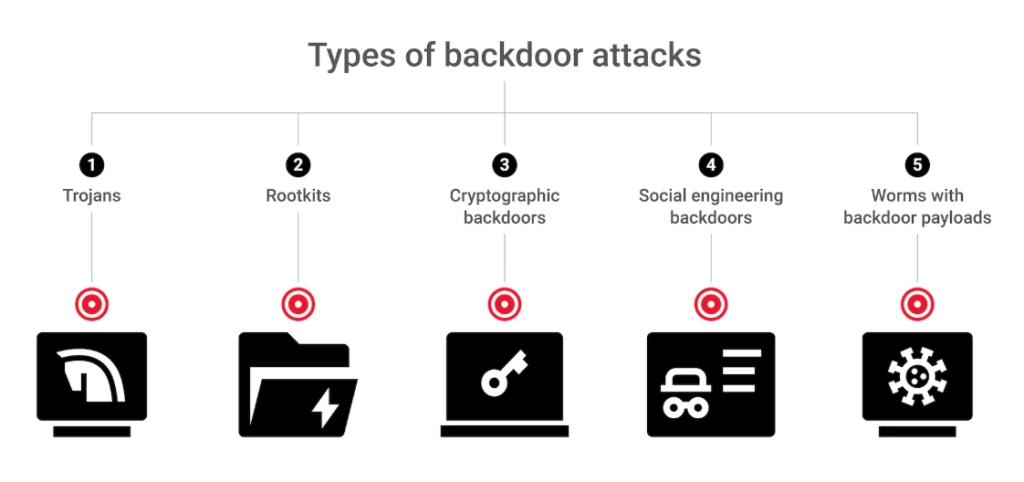

Tipos comuns de ataques de backdoor

Os ataques de backdoor podem aparecer de diversas formas, dependendo do sistema visado.

Os Trojans de Acesso Remoto (RATs) são um dos tipos mais comuns. Esses programas maliciosos concedem aos atacantes controle remoto sobre um dispositivo infectado, permitindo que visualizem arquivos, registrem as teclas digitadas, ativem webcams ou executem comandos.

Web shells e backdoors de aplicações são frequentemente usados contra servidores. São pequenos scripts ocultos em aplicações web que permitem aos atacantes executar comandos através de um navegador.

Backdoors baseados em credenciais envolvem senhas embutidas no código, contas de administrador ocultas ou chaves de acesso não documentadas que burlam os mecanismos de login padrão. Esses backdoors são especialmente perigosos porque não se parecem com malware .

As brechas na cadeia de suprimentos ocorrem quando invasores comprometem atualizações de software, bibliotecas ou fluxos de desenvolvimento, inserindo código malicioso que chega aos usuários por meio de softwares confiáveis.

Rootkits e backdoors de firmware operam em um nível mais profundo do sistema, ocultando-se ao modificar componentes essenciais do sistema operacional ou o firmware do dispositivo. São difíceis de detectar e remover.

As portas traseiras na nuvem se manifestam em ambientes de nuvem como chaves de acesso maliciosas, identidades com permissões excessivas, tokens de CI/CD comprometidos ou alterações de configuração ocultas.

Sinais de alerta de um ataque backdoor

Os ataques de backdoor são projetados para permanecerem ocultos, mas existem sinais que podem indicar uma violação de segurança:

- Tentativas de login inesperadas ou contas de administrador recém-criadas

- Processos desconhecidos em execução na inicialização

- Tarefas ou serviços agendados suspeitos

- Tráfego de rede de saída incomum para locais desconhecidos

- Ferramentas de segurança desativadas ou registros ausentes.

- Problemas de desempenho inexplicáveis ou comportamento do sistema inadequado

Como as portas traseiras imitam a atividade normal do sistema, detectá-las geralmente requer o monitoramento de padrões, em vez de depender de um único alerta.

Como se proteger de ataques backdoor

Prevenir ataques de backdoor exige uma abordagem de segurança em camadas, em vez de uma solução única.

Manter os sistemas atualizados e com as correções de segurança aplicadas é crucial, pois muitas portas dos fundos são instaladas após a exploração de vulnerabilidades conhecidas. Reduzir os serviços expostos e desativar recursos não utilizados também diminui o risco.

A autenticação forte desempenha um papel fundamental. O uso da autenticação multifatorial torna as credenciais roubadas muito menos úteis para os atacantes.

Aplicar o princípio do menor privilégio limita o que os atacantes podem fazer caso obtenham acesso. Somente usuários confiáveis devem poder instalar softwares, criar contas ou gerar chaves de acesso.

As ferramentas de proteção de endpoints e controle de aplicativos podem ajudar a detectar comportamentos incomuns e bloquear a execução de programas desconhecidos.

A segmentação de rede e o monitoramento do tráfego de saída ajudam a impedir que backdoors se comuniquem com servidores controlados por invasores.

Garantir a segurança da cadeia de suprimentos de software é cada vez mais importante. As organizações devem monitorar as dependências, verificar as atualizações e auditar as alterações em componentes críticos de software.

Por fim, o registro contínuo, o monitoramento e a busca por ameaças permitem que as equipes de segurança identifiquem comportamentos incomuns antes que ocorram danos graves.

Perguntas frequentes

Um ataque backdoor ocorre quando alguém cria ou utiliza secretamente uma forma oculta de acessar um sistema sem as verificações normais de login.

Não. Algumas são criadas para manutenção ou depuração, mas tornam-se perigosas se deixadas sem segurança ou descobertas por atacantes.

Ferramentas de acesso remoto e web shells estão entre as mais comuns porque são fáceis de instalar e difíceis de detectar.

Às vezes, sim, mas muitas portas traseiras evitam a detecção baseada em assinaturas. Ferramentas de monitoramento comportamental e detecção de endpoints são mais eficazes.

Os sinais incluem logins incomuns, programas de inicialização desconhecidos, tráfego de rede suspeito ou controles de segurança desativados.

Desconecte os sistemas afetados, altere todas as credenciais, remova os mecanismos de persistência, corrija as vulnerabilidades e realize uma revisão de segurança completa.

No mundo digital atual, senhas sozinhas não são mais suficientes para manter suas contas online seguras. Vazamentos de dados, golpes de phishing e roubo de credenciais acontecem com frequência, expondo milhões de usuários. A autenticação de dois fatores (2FA) adiciona uma camada extra de proteção que impede acessos não autorizados, mesmo que sua senha seja comprometida.

A autenticação de dois fatores, também conhecida como autenticação de 2 fatores, verificação de dois fatores ou duplo fator de autenticação, é um processo de segurança que exige duas formas diferentes de verificação antes de permitir o login. Em vez de depender apenas de algo que você sabe (sua senha), o 2FA adiciona algo que você tem ou algo que você é, tornando o acesso muito mais seguro.

O que é 2FA?

2FA (Two-Factor Authentication) é um método de segurança que protege suas contas exigindo dois fatores distintos de autenticação. Esses fatores geralmente combinam:

- Algo que você sabe (senha ou PIN)

- Algo que você tem (celular, app autenticador, token físico)

- Algo que você é (biometria, como impressão digital ou reconhecimento facial)

Essa combinação reduz drasticamente o risco de invasões, pois um invasor precisaria de mais do que apenas sua senha para acessar sua conta.

O que é 2FA?

2FA (Two-Factor Authentication) é um método de segurança que protege suas contas exigindo dois fatores distintos de autenticação. Esses fatores geralmente combinam:

- Algo que você sabe (senha ou PIN)

- Algo que você tem (celular, app autenticador, token físico)

- Algo que você é (biometria, como impressão digital ou reconhecimento facial)

Essa combinação reduz drasticamente o risco de invasões, pois um invasor precisaria de mais do que apenas sua senha para acessar sua conta.

Por que a Autenticação 2FA é Importante?

Senhas podem ser roubadas, reutilizadas em vários sites ou descobertas por ataques automatizados. Sem o 2FA, qualquer pessoa com sua senha pode acessar sua conta.

A autenticação de dois fatores adiciona uma barreira extra, transformando um ponto único de falha em um sistema muito mais difícil de ser comprometido.

Benefícios da autenticação 2FA:

- Segurança reforçada: exige duas provas independentes de identidade

- Redução de fraudes: bloqueia acessos não autorizados

- Mais tranquilidade: protege e-mails, redes sociais, contas bancárias e dados pessoais

- Flexibilidade: permite vários métodos de autenticação (apps, SMS, biometria, chaves físicas)

Como Ativar a Autenticação de Dois Fatores nas Principais Plataformas

1. Google / Gmail

- Acesse sua Conta Google

- Vá em Segurança

- Em “Como fazer login no Google”, clique em Verificação em duas etapas

- Clique em Começar

- Escolha o segundo fator (SMS ou app autenticador)

- Siga as instruções para ativar o 2FA

2. Apple ID

- Abra Ajustes no iPhone ou iPad

- Toque no seu nome

- Vá em Senha e Segurança

- Selecione Autenticação de dois fatores

- Toque em Ativar

3. Conta Microsoft

- Entre na sua conta Microsoft

- Vá em Segurança > Opções avançadas

- Ative a verificação em duas etapas

- Escolha o método de autenticação

- Conclua a configuração

4. Facebook

- Abra Configurações e privacidade

- Vá em Segurança e login

- Clique em Usar autenticação de dois fatores

- Escolha SMS ou app autenticador

- Finalize o processo

4. Facebook

- Abra Configurações e privacidade

- Vá em Segurança e login

- Clique em Usar autenticação de dois fatores

- Escolha SMS ou app autenticador

- Finalize o processo

6. Twitter / X

- Acesse Configurações e privacidade

- Vá em Segurança

- Toque em Autenticação de dois fatores

- Escolha o método desejado

- Finalize a configuração

7. Bancos Online e Carteiras Digitais

A maioria dos bancos e apps financeiros oferece autenticação de dois fatores. Procure por Segurança, Login ou Autenticação 2FA nas configurações do app ou site.

Boas Práticas ao Usar Autenticação de Dois Fatores

- Prefira apps autenticadores em vez de SMS

- Ative o 2FA em todas as contas importantes

- Guarde códigos de backup em local seguro

- Use chaves físicas quando possível

- Mantenha dados de recuperação atualizados

Mitos Comuns sobre Autenticação 2FA

Mito: 2FA é inconveniente

Fato: O pequeno esforço extra vale a segurança adicional.

Mito: SMS é totalmente seguro

Fato: SMS é melhor que nada, mas apps autenticadores são mais seguros.

Mito: Senhas fortes dispensam 2FA

Fato: Phishing e vazamentos ignoram a força da senha.

Perguntas Frequentes (FAQs)

Sim, especialmente em e-mail, bancos, redes sociais e serviços na nuvem.

Você poderá usar códigos de backup ou métodos de recuperação.

É aceitável, mas apps autenticadores são mais confiáveis.

Sim, usando chaves físicas ou apps no computador.

Não totalmente, mas reduz drasticamente os riscos quando combinado com boas práticas de segurança.

Quanto você paga para assistir vídeos no YouTube? Não é apenas dinheiro — seus dados e informações pessoais também fazem parte do preço. Além disso, se você é criador de conteúdo, precisa lidar com políticas de direitos autorais extremamente rígidas.

Então, por que não procurar um concorrente do YouTube que ofereça uma experiência melhor? A boa notícia é que existem vários sites de vídeos e plataformas de vídeo que funcionam como alternativa ao YouTube. A seguir, listamos as melhores opções.

Melhores alternativas ao YouTube para criadores de conteúdo

Vimeo: Onde a criatividade é valorizada

O Vimeo é um paraíso para criadores, exibindo visuais impressionantes e narrativas cativantes. De curtas-metragens a documentários, de trilhas sonoras a animações, o Vimeo é uma plataforma onde a arte reina absoluta.

Vantagens

- Possui conteúdo de alta qualidade para hospedagem de sites e é uma plataforma preferida por artistas, cineastas e organizações.

- Oferece controles de privacidade robustos, permitindo que os criadores escolham quem pode visualizar seu conteúdo.

- Possui um recurso de visualização de vídeos sem anúncios.

- Ele personaliza os reprodutores de vídeo, permitindo que os criadores aprimorem suas exibições de vídeo.

Desvantagens

- As configurações avançadas de privacidade e as análises estão disponíveis apenas nos planos pagos.

- Sua base de usuários é menor que a do YouTube, o que pode limitar o potencial de visualizações do seu conteúdo.

- O conteúdo no Vimeo é geralmente menos fácil de encontrar do que em plataformas como o YouTube.

- Oferece opções limitadas de monetização; poderia ser mais robusto do que o aplicativo de compartilhamento de receita de anúncios do YouTube, o que pode ser uma desvantagem para criadores que buscam obter renda.

IGTV (Instagram TV)

Para quem já usa Instagram, o IGTV é um canal de vídeos integrado à rede social.

Vantagens

- Está integrado ao Instagram, que possui uma enorme base de usuários.

- É otimizado para vídeos verticais, o que é ideal para visualização em dispositivos móveis.

- Sua interface é intuitiva e semelhante à do Instagram.

- Oferece uma ampla variedade de conteúdo, desde vídeos curtos até conteúdo de formato mais longo.

- A plataforma introduziu funcionalidades como anúncios e parcerias pagas.

Desvantagens

- Cada conteúdo compete com uma vasta quantidade de conteúdo de outros usuários na plataforma, o que torna desafiador para novos criadores ganharem visibilidade.

- Embora existam oportunidades de monetização, elas se limitam a um grupo seleto de criadores.

- O formato de vídeo vertical , embora popular, pode ser adequado apenas para alguns tipos de conteúdo.

- Seu algoritmo pode, por vezes, ser imprevisível, afetando a descoberta de conteúdo e o alcance dos vídeos.

- É acessível principalmente dentro do aplicativo Instagram.

BitChute: Adotando a descentralização

O BitChute é conhecido por ser um site parecido com o YouTube, com foco em liberdade de expressão.

Vantagens

- Conhecida por seu compromisso com a liberdade de expressão e a liberdade de conteúdo.

- Opera em uma rede ponto a ponto descentralizada, o que a torna resistente à censura e ao controle governamental.

- Adota uma abordagem não intervencionista em relação à moderação de conteúdo.

- Possui uma comunidade de pessoas que apoiam ativamente a plataforma, tornando-a um lugar onde vozes alternativas e independentes podem prosperar.

- Não exibimos anúncios, oferecendo a você uma experiência ininterrupta e livre de publicidade.

Desvantagens

- Sua base de usuários é muito menor em comparação com plataformas convencionais como o YouTube.

- A liberdade de expressão pode levar a conteúdo controverso ou prejudicial.

- Pode oferecer qualidade de conteúdo ou valores de produção diferentes das plataformas de compartilhamento de vídeo já estabelecidas.

- Suas opções de monetização são limitadas.

- Os recursos de busca e descoberta são menos robustos do que em outras plataformas.

Rumble: Alternativa para monetização

O Rumble é um concorrente do YouTube que se destaca pelas opções de ganho financeiro.

Vantagens

- Oferece diversas maneiras para criadores de conteúdo monetizarem seus vídeos.

- Adote uma abordagem que priorize a liberdade de expressão.

- Garanta a propriedade do conteúdo para os criadores.

- Apresenta conteúdo sobre uma ampla variedade de tópicos.

- Sua interface de usuário foi projetada para ser fácil de navegar e usar.

Desvantagens

- Pode oferecer um nível de qualidade de conteúdo ou valores de produção diferente das plataformas maiores.

- Embora existam oportunidades de monetização, obter uma renda significativa com o Rumble pode ser um desafio devido ao seu público menor.

- A capacidade de descoberta e os recursos de busca em plataformas menores podem não ser tão robustos, dificultando a localização de conteúdo específico.

Dailymotion: Uma Alternativa Global

O Dailymotion é uma plataforma de vídeos com alcance internacional.

Vantagens

- A plataforma oferece uma ampla variedade de conteúdo, incluindo vídeos gerados por usuários, conteúdo profissional e parcerias exclusivas.

- Suporta streaming de vídeo de alta qualidade.

- Oferece oportunidades de monetização para criadores.

- Oferece uma interface amigável para criadores e espectadores.

- Possui um público global, permitindo que os criadores de conteúdo alcancem os espectadores.

Desvantagens

- Suas políticas de moderação de conteúdo podem ser mais flexíveis do que as de outras plataformas.

- Depende da receita publicitária.

- Os recursos de recomendação do Dailymotion podem não ser tão avançados quanto os de plataformas maiores.

LBRY (Odysee): Uma alternativa à blockchain

O LBRY, também conhecido como Odysee, é uma alternativa ao YouTube baseada em blockchain.

Vantagens

- Opera em uma blockchain, fornecendo uma plataforma de compartilhamento de conteúdo descentralizada e resistente à censura.

- Os criadores podem ganhar LBC por meio de visualizações e gorjetas dos espectadores.

- Sua comunidade interage ativamente com o conteúdo, permitindo que vozes alternativas e independentes prosperem.

Desvantagens

- Pode oferecer um nível de qualidade de conteúdo ou valores de produção diferente das plataformas maiores.

- Suas funcionalidades de busca são tão boas quanto as de outras plataformas.

- Obter uma renda significativa com LBRY pode ser um desafio devido ao seu modelo baseado em criptomoedas.

- A utilização da tecnologia blockchain pode apresentar barreiras técnicas.

DTube: Uma alternativa descentralizada para compartilhamento de vídeos

O DTube funciona de forma semelhante ao LBRY, sendo um site de vídeo descentralizado.

Vantagens

- É construída com tecnologia blockchain, fornecendo uma plataforma de compartilhamento de conteúdo descentralizada e resistente à censura.

- Criadores de conteúdo no DTube podem ganhar recompensas em criptomoedas.

- Defende a liberdade de expressão e a liberdade de conteúdo.

- Normalmente, a empresa mantém a propriedade dos criadores de conteúdo no DTube.

- Possui uma comunidade de assinantes que interagem ativamente com o conteúdo.

Desvantagens

- O uso da tecnologia blockchain pode apresentar barreiras técnicas para alguns de vocês e para criadores que precisam se familiarizar mais com as criptomoedas.

- Pode oferecer qualidade de conteúdo ou valores de produção diferentes das plataformas maiores.

- Encontrar conteúdo específico exige mais esforço da sua parte.

- Devido ao seu público menor, obter uma renda significativa através do DTube pode exigir tempo e esforço.

Arquivo da Internet

O Internet Archive é um enorme banco de vídeos gratuitos, além de livros, músicas e páginas antigas da web.

Vantagens

- Abriga uma coleção de páginas da web históricas, livros, músicas, vídeos e muito mais.

- A maior parte do conteúdo é gratuita.

- O Wayback Machine do Internet Archive permite que você acesse e explore páginas da web arquivadas.

- Serve como recurso para pesquisadores, historiadores, educadores e qualquer pessoa interessada em explorar mídias e documentos históricos.

- Opera como uma organização sem fins lucrativos.

Desvantagens

- Concentra-se principalmente no arquivamento e na preservação de conteúdo histórico.

- Alguns conteúdos podem estar sujeitos a restrições de direitos autorais ou questões de propriedade intelectual.

- A interface talvez precise ser mais intuitiva.

- A qualidade do conteúdo digitalizado pode variar e pode ser inferior.

PeerTube: Uma Rede Federada de Canais de Vídeo

O PeerTube é uma plataforma para ver e compartilhar vídeos sem servidores centrais.

Vantagens

- Opera em uma rede federada e descentralizada de instâncias.

- Ofereça aos criadores maneiras de obter renda por meio do apoio direto dos espectadores ou de métodos de monetização externos.

- Sua natureza descentralizada frequentemente resulta em uma abordagem mais liberal à moderação de conteúdo.

- Em geral, os criadores mantêm a propriedade de seu conteúdo no PeerTube.

- Tenha mais controle sobre seus dados e possa definir suas políticas de privacidade.

Desvantagens

- Sua base de usuários é menor em comparação com as plataformas convencionais.

- Pode exigir um certo grau de conhecimento técnico.

- Por vezes, pode cumprir padrões de produção diferentes dos das plataformas maiores.

- As funcionalidades de busca são menos avançadas do que as de plataformas mais consolidadas.

- Ganhar uma renda significativa através do PeerTube pode ser um desafio devido ao seu público reduzido.

Metacafe: Alternativa para vídeos curtos

O Metacafe é uma plataforma onde criadores podem aprimorar suas habilidades e produzir vídeos curtos.

Vantagens

- Especializa-se em vídeos de curta duração.

- Tem fama de ser mais tolerante com questões de direitos autorais.

- Incentiva você a avaliar e comentar vídeos.

- Oferece funcionalidades para ajudar você a descobrir conteúdo novo e em alta.

Desvantagens

- Focar em conteúdo de formato curto pode resultar em uma qualidade geral inferior dos vídeos.

- Obter uma renda significativa pode ser difícil devido ao público menor e ao formato de vídeo mais curto.

- Apresenta principalmente gêneros específicos de conteúdo.

Twitch: uma alternativa para transmissões ao vivo para gamers

O Twitch é uma plataforma de vídeo voltada principalmente para transmissões ao vivo.

Vantagens

- É uma plataforma especializada para transmissão ao vivo.

- Oferece diversas opções de monetização para streamers, incluindo receita de anúncios, assinaturas, doações e programas de afiliados.

- Os espectadores podem interagir ativamente com os streamers por meio do chat.

- Também apresenta conteúdo não relacionado a jogos, como música, arte, programas de entrevistas e muito mais.

- É acessível através de diversos dispositivos, incluindo computadores, celulares e consoles de jogos.

Desvantagens

- Possui um ambiente altamente competitivo.

- Mantém certos direitos sobre o conteúdo transmitido na plataforma.

- As políticas de moderação e sua aplicação podem ser motivo de preocupação.

- Seus algoritmos podem afetar a capacidade de descoberta de conteúdo.

- Suas transmissões podem ter um curto período de atenção do espectador.

Facebook Watch: Onde as redes sociais encontram o vídeo

O Facebook Watch combina rede social e vídeos. Com um feed personalizado e uma grande variedade de conteúdo, o Facebook Watch é uma maneira prática de se manter entretido.

Vantagens

- Possui uma base de usuários enorme e diversificada.

- Oferece opções de monetização.

- Seus algoritmos de recomendação ajudam você a descobrir conteúdo.

- Possui funcionalidades sociais, como comentários, reações e compartilhamentos.

- Apresenta uma variedade de conteúdo, desde vídeos curtos até séries mais longas.

Desvantagens

- A qualidade do conteúdo pode variar significativamente.

- A elegibilidade para recursos de monetização pode exigir o alcance de limites específicos de visualizações e engajamento.

- Seus algoritmos podem mudar, afetando o alcance e a facilidade de descoberta do conteúdo.

TED: Ideias que merecem ser compartilhadas

Com suas palestras cativantes e oradores que provocam reflexão, o TED é uma fonte de inspiração e esclarecimento.

Vantagens

- Reconhecida por seu conteúdo de alta qualidade e que estimula a reflexão.

- Oferecer conteúdo educativo e informativo.

- Abrange uma ampla gama de tópicos, desde ciência e psicologia até arte e questões sociais.

- São acessíveis a um público global.

- Frequentemente compartilham histórias pessoais de sucesso e resiliência.

Desvantagens

- Normalmente limitado a 18 minutos ou menos.

- Eles são cuidadosamente selecionados, o que pode levar à necessidade de maior diversidade de perspectivas e vozes.

- São vídeos pré-gravados e não possuem componente interativo.

- Os espectadores não podem fazer perguntas nem participar de discussões diretas com os palestrantes.

Quais são os motivos para procurar alternativas ao YouTube?

Vamos descobrir por que você deve procurar alternativas ao YouTube:

Anúncios frequentes

O YouTube é financiado por anúncios, o que significa que os usuários são expostos a uma grande quantidade de publicidade. Isso pode ser perturbador e incômodo, especialmente para quem tenta assistir a vídeos sem interrupções.

Políticas rigorosas de direitos autorais

O YouTube possui políticas rigorosas de direitos autorais, e os usuários que enviam material protegido por direitos autorais podem ter seus vídeos removidos da plataforma. Isso pode frustrar os criadores que precisam compartilhar seu trabalho com outras pessoas.

Promover a desinformação

O YouTube tem sido criticado por sua postura em relação a informações incorretas. Os algoritmos da plataforma podem, ocasionalmente, promover vídeos que contêm informações falsas ou enganosas.

Pode causar dependência

O YouTube pode ser viciante, e os usuários podem passar horas assistindo a filmes na plataforma. Isso pode causar problemas de sono, trabalho e relacionamentos.

problemas de segurança de dados

O YouTube coleta uma grande quantidade de informações sobre seus usuários. Essas informações podem ser usadas para direcionar anúncios aos usuários e também são compartilhadas com organizações terceirizadas.

Câmaras de eco

Os algoritmos do YouTube podem criar câmaras de eco, onde você é exposto com mais eficácia a conteúdo que reforça suas crenças atuais. Isso pode dificultar o contato dos usuários com perspectivas únicas.

Desmonetização

O YouTube desmonetizou muitos canais, o que significa que eles não geram receita com publicidade. Isso pode dificultar a obtenção de lucro por parte dos criadores de conteúdo que utilizam seus canais no YouTube.

Seção de comentários abusivos

Os comentários do YouTube são frequentemente usados para mensagens indesejadas e abusivas, dificultando que os usuários tenham conversas significativas sobre os filmes que estão assistindo.

Viés algorítmico

Os algoritmos do YouTube foram acusados de parcialidade. Por exemplo, a plataforma foi criticada por promover filmes com conteúdo perigoso ou ofensivo.

Perguntas frequentes

Uma excelente opção baseada em blockchain para o YouTube é o LBRY, que opera sob o nome de

“Odysee”.

O LBRY é uma plataforma descentralizada e de código aberto que utiliza blockchain para oferecer aos criadores de conteúdo mais controle sobre seu trabalho e alternativas de monetização.

Seu objetivo é a liberdade e a descentralização do conteúdo. Ele permite que os criadores publiquem seus vídeos sem intermediários e oferece aos visitantes a oportunidade de apoiar os criadores com criptomoedas.

O YouTube é a melhor opção se você busca uma plataforma com uma base de usuários extensa e vasto conteúdo.

Se procura uma plataforma com menos anúncios e uma política de direitos autorais mais flexível, o Dailymotion é a melhor alternativa.

Em última análise, a melhor maneira de determinar qual plataforma é a ideal para você é comparar cada uma delas e escolher uma.

Entre os principais concorrentes do YouTube estão o Vimeo, o TikTok, o Twitch, o Facebook Watch e o Dailymotion.

Existe um concorrente do YouTube que oferece modelos de conteúdo, políticas para criadores e opções de monetização diferentes.

Se passa a maior parte do tempo online, já deve ter se deparado com o termo dark web. O mistério que o envolve desperta muita curiosidade nas pessoas, e é provável que você também seja uma delas.

No entanto, sabe o que é realmente a dark web? E existem sites interessantes na dark web? Aqui, vamos dar uma olhada em como a dark web difere da Internet tradicional e nos melhores sites e links da dark web que pode visitar em 2026:

23 melhores sites da Dark Web: os melhores sites Onion e Tor em 2026

Observação: você precisará instalar o navegador Tor para abrir esses links para sites .onion e obter acesso à Dark Web:

A Wiki Oculta

Se pretende encontrar sites .onion ativos e as suas URLs, existem várias maneiras de o fazer. Uma das mais convenientes é usar um diretório de links da dark web, como o The Hidden Wiki. Alguns sites são totalmente legítimos (como serviços de domínio), e outros (como ferramentas de denúncia) podem ser censurados no seu país.

Além disso, há outros que podem não ser tão legais. É por isso que deve ter cuidado com os links .onion em que clica!

Embora o Facebook saiba muito mais sobre si do que imagina, ele não gosta de partilhar esses dados com terceiros. A gigante das redes sociais também tem sido alvo de censura por parte de governos repressivos repetidas vezes. Afinal, ela permite que utilizadores de todo o mundo se conectem, comuniquem e colaborem entre si livremente.

Portanto, não é surpresa que o Facebook tenha um URL .onion. Ele não faz muito em termos de manter uma conta anónima, mas permite que você acesse a rede social a partir de países com restrições.

DuckDuckGo

Quer pesquisar algo de forma privada? Então, o DuckDuckGo é uma das melhores alternativas ao Google. A sua atividade de pesquisa não é armazenada e obtém respostas decentes para a maioria das consultas sem todo o rastreamento. O motor de pesquisa também está disponível na dark web e oferece uma camada adicional de anonimato e privacidade com resultados de pesquisa rápidos.

Correio2Tor

Vamos ser sinceros: o e-mail não é um meio de comunicação seguro! O conteúdo da sua caixa de entrada está acessível aos provedores de e-mail. Por exemplo, o Gmail analisa os seus e-mails para mostrar resultados de pesquisa e anúncios mais relevantes.

O Mail2Tor é uma boa alternativa, pois permite que os utilizadores enviem/recebam mensagens anonimamente através do webmail ou de um cliente de e-mail. Além disso, todas as mensagens são protegidas por criptografia, e o provedor também não armazena o seu endereço IP.

ProPublica

O objetivo da ProPublica, cinco vezes vencedora do Prémio Pulitzer, é «denunciar abusos de poder e traições à confiança pública por parte do governo, empresas e outras instituições, usando a força moral do jornalismo investigativo para estimular reformas através da exposição contínua de irregularidades».

É a primeira grande publicação online a ter um endereço .onion. A redação sem fins lucrativos é financiada por organizações como a Fundação Sandler e tem feito inúmeras contribuições na luta pela liberdade de expressão e privacidade.

TorLinks

O TorLinks é uma ótima alternativa ao The Hidden Wiki e fornece uma lista de sites .onion em várias categorias. Claro, há alguma sobreposição entre os dois, mas a lista de sites no TorLinks é bem diferente. Considerando a frequência com que os sites da dark web desaparecem e ficam offline, é melhor ter mais de uma fonte para ajudá-lo a encontrar URLs .onion.

SoylentNews

Infelizmente, a maioria dos meios de comunicação tradicionais hoje em dia não é confiável, pois raramente é imparcial e precisa. A melhor maneira de se manter atualizado com os últimos acontecimentos é usar um agregador de notícias de código aberto e orientado para a comunidade, como o SoylentNews. Os utilizadores podem enviar as suas histórias de qualquer lugar do mundo e até mesmo participar de conversas perspicazes em fóruns de discussão públicos.

The CIA

A história do Tor é improvável. Foi criado pela Marinha dos EUA com o objetivo de ajudar informantes em países estrangeiros a comunicarem-se com segurança pela Internet. A Agência Central de Inteligência (CIA), nesse espírito, lançou um site .onion para que pessoas de todo o mundo pudessem navegar pelos seus recursos com segurança e anonimato.

Ele oferece todos os mesmos serviços, contactos e informações que você encontraria no site normal da CIA. O site .onion é destinado a pessoas que desejam compartilhar informações anonimamente com a agência de espionagem, mas correm o risco de serem rastreadas.

SecureDrop

O SecureDrop é uma plataforma de software que ONGs e organizações de mídia podem instalar para receber informações vazadas por denunciantes de forma segura. Ele também vem com uma funcionalidade que permite aos jornalistas comunicarem-se com suas fontes de forma privada. Muitos sites de notícias usam o SecureDrop, como o The Washington Post, ProPublica e The Guardian.

Respostas ocultas

O Hidden Answers é como o Reddit ou o Quora da dark web e um dos sites mais populares da dark web para visitar. É um lugar onde os utilizadores pedem conselhos, partilham histórias e conversam sobre uma grande variedade de tópicos. Ao contrário do Quora ou do Reddit, o Hidden Answers oferece anonimato total.

O Covil Negro

O Dark Lair era inicialmente uma plataforma de hospedagem de imagens e evoluiu para uma rede social ao longo do tempo. Você pode partilhar imagens, publicar comentários e interagir com outros utilizadores, tanto como utilizador registado quanto anónimo.

Galaxy3

Não confia no site obscuro do Facebook? Nesse caso, deve experimentar o Galaxy3. É claro que não encontrará a maioria dos seus amigos da vida real lá. No entanto, encontrará especialistas em código de computador, pessoas à procura de encontros adultos e outros indivíduos interessantes.

Motor de busca Torch