Os ataques de backdoor são uma das formas mais perigosas e furtivas de ameaças cibernéticas. Um backdoor é um método oculto de acesso a um sistema de computador, aplicativo ou rede que burla a autenticação normal e os controles de segurança. Ao contrário dos ciberataques típicos que tentam invadir abertamente, os ataques de backdoor criam silenciosamente uma “entrada secreta” que permite aos invasores retornar quando quiserem, muitas vezes sem serem detectados.

As portas traseiras podem ser instaladas intencionalmente por atacantes após uma invasão inicial, ou podem existir devido a projetos de sistema deficientes, configurações inseguras ou pontos de acesso de desenvolvedores remanescentes que nunca foram removidos. Uma vez que uma porta traseira existe, os atacantes podem manter o controle a longo prazo, roubar dados confidenciais ou lançar novos ataques a qualquer momento.

O que diferencia os ataques de backdoor de outras ameaças cibernéticas?

A maioria dos malwares é projetada para obter resultados rápidos, como roubar credenciais, criptografar arquivos ou se espalhar rapidamente. Os ataques de backdoor, no entanto, focam na persistência. O objetivo não é causar danos imediatos, mas sim obter acesso contínuo.

Com uma porta dos fundos instalada, os atacantes podem monitorar sistemas silenciosamente, extrair dados ao longo do tempo, instalar malware adicional ou se movimentar lateralmente pelas redes. Isso torna os ataques de porta dos fundos especialmente comuns em ameaças persistentes avançadas (APTs), espionagem corporativa e campanhas cibernéticas de longo prazo.

Como funcionam os ataques de backdoor

Embora as técnicas variem, a maioria dos ataques de backdoor segue um ciclo de vida semelhante.

Primeiramente, os atacantes obtêm acesso inicial a um sistema. Isso geralmente ocorre por meio de e-mails de phishing , downloads maliciosos, credenciais roubadas, vulnerabilidades de software não corrigidas ou servidores mal configurados.

Uma vez dentro do sistema, o invasor instala uma porta dos fundos. Esta pode ser um malware como uma ferramenta de acesso remoto, um script oculto em um servidor, uma extensão maliciosa de navegador ou até mesmo uma conta de usuário secreta com privilégios elevados.

Em seguida, vem a persistência. As portas dos fundos são projetadas para sobreviver a reinicializações, atualizações e esforços básicos de limpeza. Os invasores podem configurar scripts de inicialização, tarefas agendadas, entradas de registro ou permissões na nuvem para garantir o acesso contínuo.

Em seguida, a porta dos fundos se comunica com o sistema de comando e controle do atacante. Por meio desse canal, os atacantes podem enviar comandos, recuperar dados roubados ou implantar ferramentas adicionais.

Por fim, os atacantes usam a porta dos fundos para ações subsequentes, como roubo de dados, coleta de credenciais, movimentação lateral ou lançamento de ransomware em um estágio posterior.

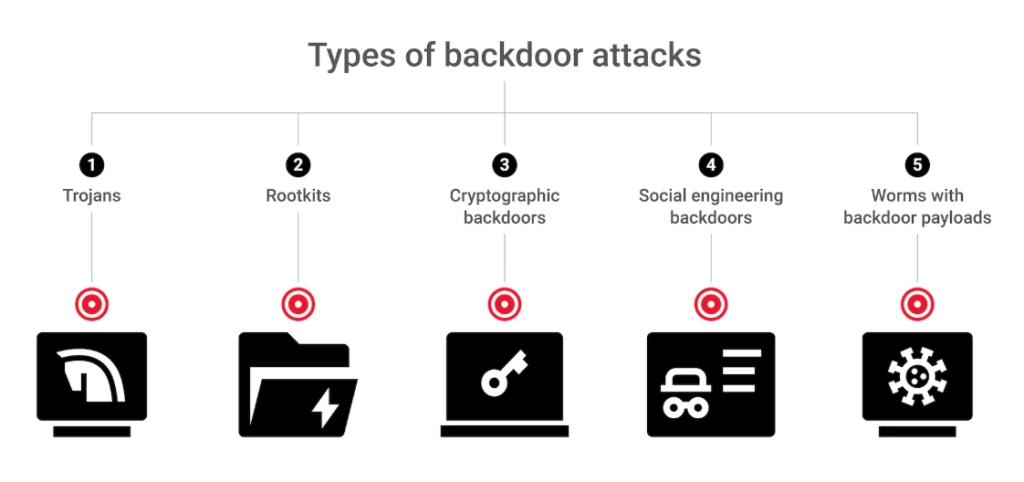

Tipos comuns de ataques de backdoor

Os ataques de backdoor podem aparecer de diversas formas, dependendo do sistema visado.

Os Trojans de Acesso Remoto (RATs) são um dos tipos mais comuns. Esses programas maliciosos concedem aos atacantes controle remoto sobre um dispositivo infectado, permitindo que visualizem arquivos, registrem as teclas digitadas, ativem webcams ou executem comandos.

Web shells e backdoors de aplicações são frequentemente usados contra servidores. São pequenos scripts ocultos em aplicações web que permitem aos atacantes executar comandos através de um navegador.

Backdoors baseados em credenciais envolvem senhas embutidas no código, contas de administrador ocultas ou chaves de acesso não documentadas que burlam os mecanismos de login padrão. Esses backdoors são especialmente perigosos porque não se parecem com malware .

As brechas na cadeia de suprimentos ocorrem quando invasores comprometem atualizações de software, bibliotecas ou fluxos de desenvolvimento, inserindo código malicioso que chega aos usuários por meio de softwares confiáveis.

Rootkits e backdoors de firmware operam em um nível mais profundo do sistema, ocultando-se ao modificar componentes essenciais do sistema operacional ou o firmware do dispositivo. São difíceis de detectar e remover.

As portas traseiras na nuvem se manifestam em ambientes de nuvem como chaves de acesso maliciosas, identidades com permissões excessivas, tokens de CI/CD comprometidos ou alterações de configuração ocultas.

Sinais de alerta de um ataque backdoor

Os ataques de backdoor são projetados para permanecerem ocultos, mas existem sinais que podem indicar uma violação de segurança:

- Tentativas de login inesperadas ou contas de administrador recém-criadas

- Processos desconhecidos em execução na inicialização

- Tarefas ou serviços agendados suspeitos

- Tráfego de rede de saída incomum para locais desconhecidos

- Ferramentas de segurança desativadas ou registros ausentes.

- Problemas de desempenho inexplicáveis ou comportamento do sistema inadequado

Como as portas traseiras imitam a atividade normal do sistema, detectá-las geralmente requer o monitoramento de padrões, em vez de depender de um único alerta.

Como se proteger de ataques backdoor

Prevenir ataques de backdoor exige uma abordagem de segurança em camadas, em vez de uma solução única.

Manter os sistemas atualizados e com as correções de segurança aplicadas é crucial, pois muitas portas dos fundos são instaladas após a exploração de vulnerabilidades conhecidas. Reduzir os serviços expostos e desativar recursos não utilizados também diminui o risco.

A autenticação forte desempenha um papel fundamental. O uso da autenticação multifatorial torna as credenciais roubadas muito menos úteis para os atacantes.

Aplicar o princípio do menor privilégio limita o que os atacantes podem fazer caso obtenham acesso. Somente usuários confiáveis devem poder instalar softwares, criar contas ou gerar chaves de acesso.

As ferramentas de proteção de endpoints e controle de aplicativos podem ajudar a detectar comportamentos incomuns e bloquear a execução de programas desconhecidos.

A segmentação de rede e o monitoramento do tráfego de saída ajudam a impedir que backdoors se comuniquem com servidores controlados por invasores.

Garantir a segurança da cadeia de suprimentos de software é cada vez mais importante. As organizações devem monitorar as dependências, verificar as atualizações e auditar as alterações em componentes críticos de software.

Por fim, o registro contínuo, o monitoramento e a busca por ameaças permitem que as equipes de segurança identifiquem comportamentos incomuns antes que ocorram danos graves.

Perguntas frequentes

Um ataque backdoor ocorre quando alguém cria ou utiliza secretamente uma forma oculta de acessar um sistema sem as verificações normais de login.

Não. Algumas são criadas para manutenção ou depuração, mas tornam-se perigosas se deixadas sem segurança ou descobertas por atacantes.

Ferramentas de acesso remoto e web shells estão entre as mais comuns porque são fáceis de instalar e difíceis de detectar.

Às vezes, sim, mas muitas portas traseiras evitam a detecção baseada em assinaturas. Ferramentas de monitoramento comportamental e detecção de endpoints são mais eficazes.

Os sinais incluem logins incomuns, programas de inicialização desconhecidos, tráfego de rede suspeito ou controles de segurança desativados.

Desconecte os sistemas afetados, altere todas as credenciais, remova os mecanismos de persistência, corrija as vulnerabilidades e realize uma revisão de segurança completa.