IPSec VPN

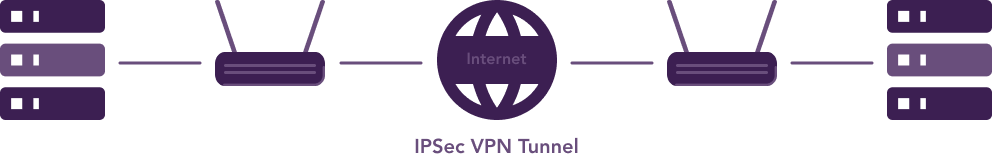

IPSec VPN er et populært sæt protokoller, der bruges til at sikre sikker og privat kommunikation over Internet Protocol (IP) netværk, som opnås ved godkendelse og kryptering af IP-pakker mellem to endepunkter.

Hvad er IPSec?

Internet Protocol Security, alias IPSec, er en ramme af åbne standarder. Det er udviklet af Internet Engineering Task Force (IETF) og giver kryptografisk-baseret sikkerhed til netværkstrafikken. Det muliggør også dataoprindelsesgodkendelse, fortrolighed, integritet og anti-genafspilning.

Tilbyder understøttelse af både IPv4 og IPv6, IPSec er implementeret, når det kommer til implementering af en VPN. Udtrykkene ‘IPSec VPN’ eller ‘VPN over IPSec’ henviser til processen med at oprette forbindelser via IPSec-protokol. Det er en almindelig metode til at skabe et virtuelt, krypteret link over det usikrede internet.

I modsætning til sin modpart (SSL) er IPSec relativt kompliceret at konfigurere, da det kræver tredjeparts klientsoftware og ikke kan implementeres via webbrowseren. Desuden bruges det almindeligvis til sikker fjernadgang mellem kontorer flere steder.

Nøglefunktioner i IPSec VPN

Beskyttelse mod genafspilning

IPSec giver beskyttelse mod replay-angreb. Den tildeler et unikt sekvensnummer til hver pakke. Hvis den registrerer en pakke med et dublet sekvensnummer, afspilles den igen og droppes.

Dataoprindelsesgodkendelse

Hash Message Authentication Code (HMAC) bekræfter, at pakkerne ikke ændres.

Perfekt fremad hemmeligholdelse

PFS i en IPSec VPN-tjeneste øger sikkerheden for din VPN-forbindelse. Det gør det ved at sikre en unik sessionsnøgle til hver forhandling.

Gennemsigtighed

IPSec arbejder under transportlaget, så det er gennemsigtigt for brugere og applikationer. Så du behøver ikke at foretage ændringer i softwaren, når du implementerer den på din router eller firewall.

Dynamisk gentastning

Gentastning med faste intervaller siger farvel til manuel rekonfiguration af hemmelige nøgler. Det sikrer også beskyttelse mod de fleste aflytnings- og efterligningsangreb.

Fortrolighed

Pakker krypteres af afsenderen før transmission. Som et resultat vil følsomme data kun nå den tiltænkte modtager.

IPSec vs SSL sammenligning

Det følgende er en dybdegående sammenligning mellem SSL og IPSec, så du kan vælge den bedste til dine behov.

| Funktioner | IPSec | SSL |

|---|---|---|

| YDEEVNE | Fungerer via et stykke software på klienten, så det kan tage et stykke tid længere at forhandle forbindelser. | Fungerer via webbrowsere, hvilket gør det lidt hurtigere, når det kommer til at forhandle en forbindelse. |

| SIKKERHED | Understøtter afspilningsbeskyttelse og autentificering på netværksniveau samt dataintegritet og fortrolighed. | Bruger SSL eller TLS til kryptering samt offentlige nøgler, private nøgler og digitale certifikater til godkendelse. |

| BRUGERVENLIGHED | Implementering og konfigurationsprocessen er typisk lang. | Kan implementeres ved hjælp af stort set enhver moderne webbrowser. |

| BRANDVÆG TRAVERSAL | Relativt let at blokere af firewalls. | Velegnet til at omgå firewalls, da den bruger port 443 – standardporten til sikker HTTPS-trafik. |

| STYRING | Bred adgang til det interne netværk eller applikationer, hvilket kan føre til sikkerhedsproblemer. | Mere detaljeret adgangskontrol, men kræver mere styring. |

| DATAGODKENDELSE | Internet Key Exchange (IKE) | Nøgleudvekslingsalgoritmer som Elliptic Curve Cryptography (ECC) og RSA. |

| BESKYTT MOD ANgreb | Da det giver fjernadgang til hele netværket, er angrebsfladen bred. | Begrænset angrebsflade, da det muliggør fjernadgang til specifikke applikationer og systemer. |

| KONKLUSION | Ideel som en site-to-site VPN. | Foretrukken til granulær fjernadgang. |

Fordele og ulemper ved IPSec VPN-protokol

Fordele

- Indbygget kompatibilitet for alle større enheder.

- Det giver den bedste sikkerhed, da det bruger en række cifre såsom 3DES, AES og AES-256.

- Den er stabil, især når du skifter netværk eller genopretter forbindelse efter en afbrudt forbindelse.

- Fungerer på netværksniveau – ingen grund til at bekymre sig om applikationsafhængighed!

- Understøtter site-to-site VPN-forbindelse

Ulemper

- Du kan blokere det ved hjælp af restriktive firewalls.

- Det er ikke den hurtigste protokol. L2TP/IPSec indkapsler data to gange, hvilket sænker forbindelsen.

- Kræver betydelig båndbredde og behandlingstid.

- Bredere angrebsflade

Hvordan vælger man den bedste VPN-protokol?

Du har mulighed for at bruge en anden protokol til din VPN-forbindelse. Du bør tage et kig på vores VPN-sammenligningsdiagram for en bedre forståelse af, hvad hver enkelt bringer til bordet. Stadig usikker? Prøv disse VPN-protokoller i følgende rækkefølge:

Ofte stillede spørgsmål

Hvordan fungerer IPSec-protokollen?

IPSec VPN bruger tunneling til at etablere en privat forbindelse til netværkstrafikken. I modsætning til andre protokoller, der fungerer på applikationslaget, fungerer det på netværkslaget. Det tillader protokollen at kryptere hele pakken.

En række forskellige krypteringsalgoritmer er på spil til netop dette formål, men vi kan bore dem ned til to hovedmekanismer, som vi har beskrevet nedenfor. IPSec bruger Advanced Encryption Standard sammen med andre teknologier til datasikkerhed.Hvad er de to protokoller, der er defineret af IPSec?

IPSec er afhængig af følgende kerneprotokoller til kodning af dine oplysninger:

- IPSec Authentication Header (AH) Protokollen sikrer en digital signatur på hver pakke for at beskytte dine data og netværk. Det betyder, at indholdet ikke kan ændres uden opdagelse. Det giver også modtageren mulighed for at bekræfte, at de modtagne pakker faktisk blev sendt af afsenderen eller ej. AH holder dig også beskyttet mod replay-angreb.

- Encapsulating Security Payload (ESP) AH forhindrer en pakke i at blive manipuleret, og ESP håndterer kryptering af pakkerne. En pakkes nyttelast er krypteret via en ESP-header, ESP-trailer og ESP-godkendelsesblok.

Begge disse protokoller arbejder sammen for at give autentificering, sikkerhed og privatliv.

Sådan bruges IPSec VPN

Til Android- og Windows-enheder kan IPSec bruges med L2TP- og IKEv2-protokoller. Når det kommer til iOS- og Mac-enheder, kan du dog kun vælge at bruge IPSec alene.

Hvilke porte bruger IPSec?

Oftere end ikke er IPSec VPN-porte normalt åbne i firewallen. Hvis det ikke er det, kan du få det til at fungere ved at åbne UDP-port 500. Dette tillader ISAKEP-trafik at blive videresendt gennem dine firewalls. Det tillader også IP-protokol-ID’er 50 at tillade ESP-trafik og 51 at tillade AH-trafik. Trafikken videresendes på firewallfiltre – både indgående og ubundne.

Understøtter PureVPN IPSec over IPv6?

Selvom det er muligt at opsætte IPSec over IPv6, understøtter PureVPN ikke IPSec over IPv6.