VPN IPSec

La VPN IPSec è un insieme diffuso di protocolli utilizzati per garantire comunicazioni sicure e private su reti IP (protocollo Internet), ottenute tramite l’autenticazione e la crittografia dei pacchetti IP tra due endpoint.

Cos’è IPSec?

Internet Protocol Security, noto anche come IPSec, è un framework di standard aperti. È sviluppato dalla Internet Engineering Task Force (IETF) e fornisce sicurezza basata sulla crittografia al traffico di rete. Consente inoltre l’autenticazione dell’origine dei dati, la riservatezza, l’integrità e l’anti-replay.

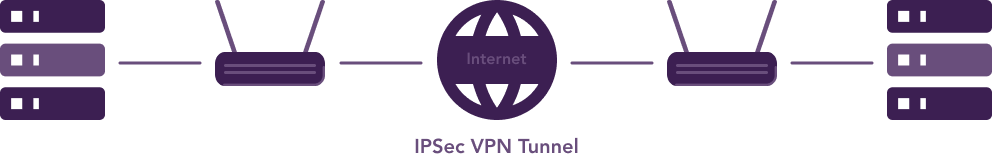

Offrendo supporto sia per IPv4 che per IPv6, IPSec viene utilizzato quando si tratta di implementare una VPN. I termini “VPN IPSec” o “VPN su IPSec” si riferiscono al processo di creazione di connessioni tramite protocollo IPSec. È un metodo comune per creare un collegamento virtuale crittografato su Internet non protetto.

A differenza del suo omologo (SSL), IPSec è relativamente complicato da configurare poiché richiede software client di terze parti e non può essere implementato tramite il browser web. Inoltre, viene comunemente utilizzato per l’accesso remoto sicuro tra uffici in più sedi.

Caratteristiche principali della VPN IPSec

Protezione anti-riproduzione

IPSec fornisce protezione contro gli attacchi di riproduzione. Assegna un numero di sequenza univoco a ciascun pacchetto. Se rileva un pacchetto con un numero di sequenza duplicato, viene riprodotto e scartato.

Autenticazione dell’origine dei dati

L’Hash Message Authentication Code (HMAC) verifica che i pacchetti non vengano modificati.

Segretezza perfetta in avanti

PFS in un servizio VPN IPSec migliora la sicurezza della tua connessione VPN. Lo fa garantendo una chiave di sessione univoca per ogni negoziazione.

Trasparenza

IPSec funziona al di sotto del livello di trasporto, quindi è trasparente per utenti e applicazioni. Pertanto, non è necessario apportare modifiche al software quando lo si implementa sul router o sul firewall.

Reinserimento dinamico della chiave

La nuova codifica a intervalli prestabiliti dice addio alla riconfigurazione manuale delle chiavi segrete. Garantisce inoltre protezione contro la maggior parte degli attacchi di intercettazione e impersonificazione.

Riservatezza

I pacchetti vengono crittografati dal mittente prima della trasmissione. Di conseguenza, i dati sensibili raggiungeranno solo il destinatario previsto.

Confronto IPSec vs SSL

Di seguito è riportato un confronto approfondito tra SSL e IPSec in modo che tu possa scegliere quello migliore per le tue esigenze.

| Caratteristiche | IPSec | SSL |

|---|---|---|

| PRESTAZIONE | Funziona tramite un software sul client, quindi potrebbe essere necessario un po’ più di tempo per negoziare le connessioni. | Funziona tramite browser web, rendendolo leggermente più veloce quando si tratta di negoziare una connessione. |

| SICUREZZA | Supporta la protezione dalla riproduzione e l’autenticazione a livello di rete, nonché l’integrità e la riservatezza dei dati. | Utilizza SSL o TLS per la crittografia nonché chiavi pubbliche, chiavi private e certificati digitali per l’autenticazione. |

| FACILITÀ D’USO | Il processo di implementazione e configurazione è in genere lungo. | Distribuibile utilizzando praticamente qualsiasi browser Web moderno. |

| ATTRAVERSAMENTO DEL FIREWALL | Relativamente facile da bloccare dai firewall. | Adatto per aggirare i firewall poiché utilizza la porta 443, la porta predefinita per il traffico HTTPS sicuro. |

| CONTROLLO | Ampio accesso alla rete interna o alle applicazioni, che può comportare problemi di sicurezza. | Controllo degli accessi più granulare, ma richiede una maggiore gestione. |

| AUTENTICAZIONE DEI DATI | Scambio chiavi Internet (IKE) | Algoritmi di scambio di chiavi come crittografia a curva ellittica (ECC) e RSA. |

| PROTEGGERE DAGLI ATTACCHI | Poiché fornisce accesso remoto all’intera rete, la superficie di attacco è ampia. | Superficie di attacco limitata poiché consente l’accesso remoto ad applicazioni e sistemi specifici. |

| CONCLUSIONE | Ideale come VPN da sito a sito. | Preferito per l’accesso remoto granulare. |

Pro e contro del protocollo VPN IPSec

Vantaggi

- Compatibilità nativa per tutti i principali dispositivi.

- Offre la massima sicurezza poiché utilizza una varietà di codici come 3DES, AES e AES-256.

- È stabile, soprattutto quando si cambia rete o ci si riconnette dopo una interruzione della connessione.

- Funziona a livello di rete: non è necessario preoccuparsi della dipendenza dalle applicazioni!

- Supporta la connettività VPN da sito a sito

Svantaggi

- Puoi bloccarlo utilizzando firewall restrittivi.

- Non è il protocollo più veloce. L2TP/IPSec incapsula i dati due volte, rallentando la connessione.

- Richiede larghezza di banda e tempo di elaborazione significativi.

- Superficie di attacco più ampia

Come selezionare il miglior protocollo VPN?

Hai la possibilità di utilizzare un protocollo diverso per la tua connessione VPN. Dovresti dare un’occhiata alla nostra tabella comparativa delle VPN per una migliore comprensione di ciò che ognuna di esse offre. Ancora incerto? Prova questi protocolli VPN nel seguente ordine:

Domande frequenti

Come funziona il protocollo IPSec?

La VPN IPSec utilizza il tunneling per stabilire una connessione privata per il traffico di rete. A differenza di altri protocolli che funzionano a livello di applicazione, funziona a livello di rete. Consente al protocollo di crittografare l’intero pacchetto.

A questo scopo entrano in gioco diversi algoritmi di crittografia, ma possiamo ridurli a due meccanismi principali che abbiamo descritto di seguito. IPSec utilizza Advanced Encryption Standard insieme ad altre tecnologie per la sicurezza dei dati.Quali sono i due protocolli definiti da IPSec?

IPSec si basa sui seguenti protocolli principali per codificare le informazioni:

- Intestazione di autenticazione IPSec (AH) Il protocollo garantisce una firma digitale su ciascun pacchetto per proteggere i dati e la rete. Ciò significa che il contenuto non può essere modificato senza essere scoperto. Consente inoltre al destinatario di verificare che i pacchetti ricevuti siano stati effettivamente inviati dall’originatore o meno. AH ti protegge anche dagli attacchi di replay.

- Encapsulating Security Payload (ESP) AH impedisce che un pacchetto venga manomesso e ESP gestisce la crittografia dei pacchetti. Il carico utile di un pacchetto viene crittografato tramite un’intestazione ESP, un trailer ESP e un blocco di autenticazione ESP.

Entrambi questi protocolli lavorano insieme per fornire autenticazione, sicurezza e privacy.

Come utilizzare la VPN IPSec

Per i dispositivi Android e Windows, IPSec può essere utilizzato con i protocolli L2TP e IKEv2. Quando si tratta di dispositivi iOS e Mac, puoi solo scegliere di utilizzare solo IPSec.

Quali porte utilizza IPSec?

Nella maggior parte dei casi, le porte VPN IPSec sono generalmente aperte nel firewall. In caso contrario, puoi farlo funzionare aprendo la porta UDP 500. Ciò consente al traffico ISAKEP di essere inoltrato attraverso i firewall. Consente inoltre agli ID di protocollo IP 50 di consentire il traffico ESP e 51 di consentire il traffico AH. Il traffico viene inoltrato sui filtri firewall, sia in entrata che non in entrata.

PureVPN supporta IPSec su IPv6?

Sebbene sia possibile configurare IPSec su IPv6, PureVPN non supporta IPSec su IPv6.