IPSec VPN

IPSec VPN هي مجموعة شائعة من البروتوكولات المستخدمة لضمان اتصالات آمنة وخاصة عبر شبكات بروتوكول الإنترنت (IP)، والتي يتم تحقيقها من خلال مصادقة وتشفير حزم IP بين نقطتين نهائيتين.

ما هو IPSec؟

أمان بروتوكول الإنترنت، المعروف أيضًا باسم IPSec، هو إطار عمل للمعايير المفتوحة. تم تطويره بواسطة فريق عمل هندسة الإنترنت (IETF) ويوفر أمانًا يعتمد على التشفير لحركة مرور الشبكة. كما أنه يتيح مصادقة أصل البيانات والسرية والنزاهة ومكافحة إعادة التشغيل.

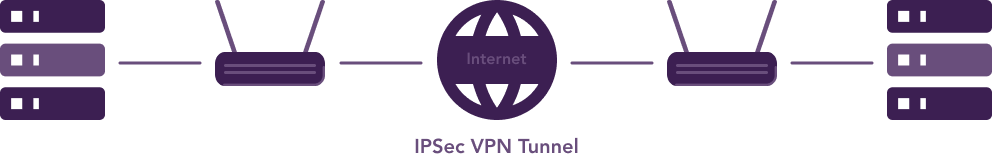

من خلال تقديم الدعم لكل من IPv4 وIPv6، يتم نشر IPSec عندما يتعلق الأمر بتنفيذ VPN. يشير المصطلحان “IPSec VPN” أو “VPN عبر IPSec” إلى عملية إنشاء اتصالات عبر بروتوكول IPSec. إنها طريقة شائعة لإنشاء رابط افتراضي مشفر عبر الإنترنت غير الآمن.

على عكس نظيره (SSL)، يعد IPSec معقدًا نسبيًا من حيث التكوين لأنه يتطلب برنامج عميل تابع لجهة خارجية ولا يمكن تنفيذه عبر متصفح الويب. علاوة على ذلك، يتم استخدامه بشكل شائع للوصول الآمن عن بعد بين المكاتب في مواقع متعددة.

الميزات الرئيسية لـ IPSec VPN

حماية ضد إعادة التشغيل

يوفر IPSec الحماية ضد هجمات إعادة التشغيل. يقوم بتعيين رقم تسلسلي فريد لكل حزمة. إذا اكتشف حزمة ذات رقم تسلسلي مكرر، فسيتم إعادة تشغيلها وإسقاطها.

مصادقة أصل البيانات

يتحقق رمز مصادقة رسالة التجزئة (HMAC) من عدم تغيير الحزم.

السرية التامة للأمام

يعمل PFS في خدمة IPSec VPN على تحسين أمان اتصال VPN الخاص بك. وهو يفعل ذلك عن طريق ضمان مفتاح جلسة فريد لكل مفاوضات.

الشفافية

يعمل IPSec أسفل طبقة النقل، لذا فهو شفاف بالنسبة للمستخدمين والتطبيقات. لذلك، لا تحتاج إلى إجراء أي تغييرات على البرنامج عند تنفيذه على جهاز التوجيه أو جدار الحماية الخاص بك.

إعادة المفاتيح الديناميكية

تؤدي إعادة المفاتيح على فترات زمنية محددة إلى وداع إعادة التكوين اليدوي للمفاتيح السرية. كما أنه يضمن الحماية ضد معظم هجمات الاعتراض وانتحال الشخصية.

سرية

يتم تشفير الحزم من قبل المرسل قبل الإرسال. ونتيجة لذلك، لن تصل البيانات الحساسة إلا إلى المستلم المقصود.

مقارنة IPSec وSSL

فيما يلي مقارنة متعمقة بين SSL وIPSec حتى تتمكن من اختيار الأفضل لاحتياجاتك.

| سمات | IPSec | طبقة المقابس الآمنة |

|---|---|---|

| أداء | يعمل من خلال أحد البرامج الموجودة على العميل، لذلك قد يستغرق الأمر وقتًا أطول للتفاوض بشأن الاتصالات. | يعمل عبر متصفحات الويب، مما يجعله أسرع قليلاً عندما يتعلق الأمر بالتفاوض بشأن الاتصال. |

| حماية | يدعم حماية إعادة التشغيل والمصادقة على مستوى الشبكة بالإضافة إلى سلامة البيانات وسريتها. | يستخدم SSL أو TLS للتشفير بالإضافة إلى المفاتيح العامة والمفاتيح الخاصة والشهادات الرقمية للمصادقة. |

| سهولة الاستعمال | عادةً ما تكون عملية التنفيذ والتكوين طويلة. | يمكن نشره باستخدام أي متصفح ويب حديث تقريبًا. |

| اجتياز جدار الحماية | من السهل نسبيًا حظره بواسطة جدران الحماية. | مناسب لتجاوز جدران الحماية لأنه يستخدم المنفذ 443 – المنفذ الافتراضي لحركة مرور HTTPS الآمنة. |

| يتحكم | الوصول على نطاق واسع إلى الشبكة الداخلية أو التطبيقات، مما قد يؤدي إلى مخاوف أمنية. | تحكم أكثر دقة في الوصول، ولكنه يتطلب المزيد من الإدارة. |

| مصادقة البيانات | تبادل مفاتيح الإنترنت (IKE) | خوارزميات تبادل المفاتيح مثل تشفير المنحنى الإهليلجي (ECC) وRSA. |

| الحماية من الهجمات | وبما أنه يوفر الوصول عن بعد إلى الشبكة بأكملها، فإن سطح الهجوم واسع. | سطح هجوم محدود لأنه يتيح الوصول عن بعد إلى تطبيقات وأنظمة محددة. |

| خاتمة | مثالية كشبكة VPN من موقع إلى موقع. | يفضل للوصول عن بعد الحبيبية. |

إيجابيات وسلبيات بروتوكول IPSec VPN

مزايا

- التوافق الأصلي لجميع الأجهزة الرئيسية.

- إنه يوفر أفضل أمان لأنه يستخدم مجموعة متنوعة من الأصفار مثل 3DES وAES وAES-256.

- إنه مستقر، خاصة عند تبديل الشبكات أو إعادة الاتصال بعد انقطاع الاتصال.

- تعمل على مستوى الشبكة – لا داعي للقلق بشأن الاعتماد على التطبيق!

- يدعم اتصال VPN من موقع إلى موقع

سلبيات

- يمكنك حظره باستخدام جدران الحماية المقيدة.

- إنه ليس أسرع بروتوكول. يقوم L2TP/IPSec بتغليف البيانات مرتين، مما يؤدي إلى إبطاء الاتصال.

- يتطلب عرض النطاق الترددي الكبير ووقت المعالجة.

- سطح هجوم أوسع

أسئلة مكررة

كيف يعمل بروتوكول IPSec؟

يستخدم IPSec VPN الاتصال النفقي لإنشاء اتصال خاص لحركة مرور الشبكة. على عكس البروتوكولات الأخرى التي تعمل في طبقة التطبيق، فإنها تعمل في طبقة الشبكة. يسمح للبروتوكول بتشفير الحزمة بأكملها.

هناك مجموعة متنوعة من خوارزميات التشفير تلعب دورًا في هذا الغرض بالذات، ولكن يمكننا الانتقال إلى آليتين رئيسيتين وصفناهما أدناه. يستخدم IPSec معيار التشفير المتقدم إلى جانب تقنيات أخرى لسلامة البيانات.ما هما البروتوكولان المحددان بواسطة IPSec؟

يعتمد IPSec على البروتوكولات الأساسية التالية لتشفير معلوماتك:

- رأس مصادقة IPSec (AH) يضمن البروتوكول توقيعًا رقميًا على كل حزمة لحماية بياناتك وشبكتك. وهذا يعني أنه لا يمكن تغيير المحتوى دون اكتشافه. كما يسمح أيضًا للمستلم بالتحقق من أن الحزم المستلمة قد تم إرسالها بالفعل بواسطة المنشئ أم لا. AH يبقيك محميًا من هجمات الإعادة أيضًا.

- يمنع تغليف حمولة الأمان (ESP) AH الحزمة من العبث بها ويتولى ESP تشفير الحزم. يتم تشفير حمولة الحزمة عبر رأس ESP ومقطورة ESP وكتلة مصادقة ESP.

يعمل كلا البروتوكولين معًا لتوفير المصادقة والأمان والخصوصية.

كيفية استخدام IPSec VPN

بالنسبة لأجهزة Android وWindows، يمكن استخدام IPSec مع بروتوكولات L2TP وIKEv2. عندما يتعلق الأمر بأجهزة iOS وMac، يمكنك فقط اختيار استخدام IPSec وحده.

ما هي المنافذ التي يستخدمها IPSec؟

في أغلب الأحيان، تكون منافذ IPSec VPN مفتوحة عادةً في جدار الحماية. إذا لم يكن الأمر كذلك، فيمكنك تشغيله عن طريق فتح منفذ UDP 500. وهذا يسمح بإعادة توجيه حركة مرور ISAKEP عبر جدران الحماية لديك. كما يسمح أيضًا بمعرفات بروتوكول IP 50 للسماح بحركة مرور ESP و51 للسماح بحركة مرور AH. تتم إعادة توجيه حركة المرور على مرشحات جدار الحماية – الواردة وغير المرتبطة.

هل يدعم PureVPN IPSec عبر IPv6؟

في حين أنه من الممكن إعداد IPSec عبر IPv6، فإن PureVPN لا يدعم IPSec عبر IPv6.